Reportage : la récupération des données des SSD et clés USB

Introduction

En novembre dernier, nous avons publié un reportage photo illustrant le processus de récupération de données pour les disques durs. Actuellement, les craintes que l’on peut avoir vis-à-vis de la perte de données concernent les disques durs en premier lieu du fait de leur capacité massive. Cependant, les solutions de stockage sur mémoire flash telles que les clés USB, l’eMMC de nos smartphones et bien entendu les SSD prennent une importance croissante dans notre vie professionnelle comme privée, tout en étant également susceptibles de tomber en panne.

Dans le but de proposer une suite à ce premier reportage photo, nous avons contacté Flashback Data, une entreprise de récupération de données basée à Austin (Texas, Etats-Unis) qui s’est spécialisée dans les appareils à mémoire flash. Pour l’anecdote, la musique d’attente diffusée par le centre d’appel de l’entreprise est « Flash » de Queen, qui est au-delà du clin d’œil le générique de l’inénarrable nanard Flash Gordon. Flashback a accepté de nous présenter son travail en coulisses, c’est-à-dire les étapes nécessaires à une entreprise de pointe pour sauver des données sur NAND d’une disparition pure et simple.

Etre capable de lire tous les formats

Lorsque Flashback s’est lancé dans la récupération de données, le cœur de son activité consistait à remplacer les puces défaillantes. Cette opération est devenue de plus en plus complexe au fil du temps, dans la mesure où les différentes marques ont commencé à s’appuyer sur plusieurs fournisseurs pour construire différentes versions d’un seul et même produit. Flashback a donc été amené à se mettre en capacité de lire directement les données à partir de la mémoire des différents appareils, ce qui implique une démultiplication des moyens nécessaires à la lecture de ces puces.

Précisons que le terme « chiffrage », lorsqu’il est utilisé par Flashback, se réfère à un état invisible pour les utilisateurs que nous sommes. Pour prendre un exemple concret, le vice-président et co-fondateur de l’entreprise (Russell Chozick) affirme que SanDisk utilise le chiffrage depuis 2006 environ et ce pour tous ses périphériques de stockages à mémoire flash. Comme c’est le cas des disques durs à autochiffrement, le contrôleur de ces produits chiffre toutes les données qui sont envoyées en mémoire. Etant donné que ce chiffrement n’est pas protégé par un mot de passe, les données sont déchiffrées dès lors que l’on y accède depuis le media. Dans le cas d’un PCB endommagé, Flashback essaie donc de récupérer le contrôleur et les puces pour les installer sur un nouveau circuit imprimé. « Si jamais le contrôleur est hors service, il sera alors quasiment impossible de récupérer les données. Le contrôleur garde toutes les informations nécessaires au déchiffrement des données : si on le perd, on est… on a un énorme problème ».

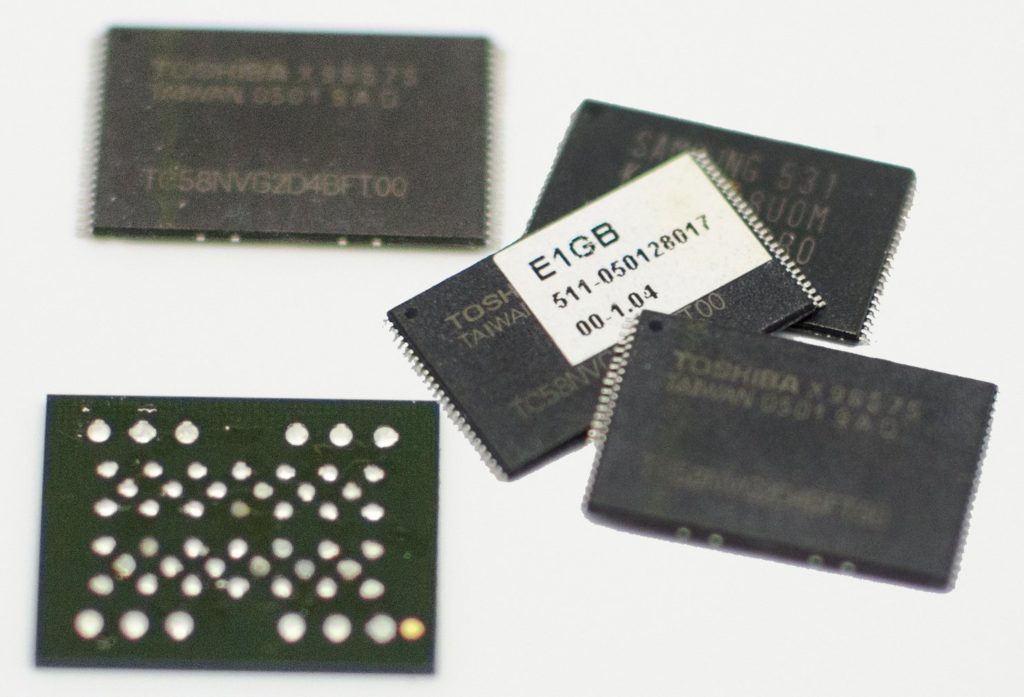

Les différentes puces de mémoire flash

Les puces gris/noir que l’on voit ci-dessus sont des TSOP48 (48 broches). Elles étaient assez courantes sur les périphériques de stockage USB, SSD, cartes SD et CF, sachant qu’elles ont récemment commencé à laisser leur place à d’autres formats. La puce qui se situe dans le coin inférieur gauche de l’image est une TGLA : on remarque qu’au lieu de broches sur ses côtés, la puce propose des points de contacts sur sa face inférieure. Le format TGLA est identique pour tous les types de mémoire flash, de même qu’on le trouve également au sein des iPhone les plus récents.

Tandis que Flashback utilisait des lecteurs pour les puces TSOP48, une puce TLGA nécessite d’être soudée à un circuit imprimé, ce qui rend bien entendu l’analyse et la récupération de données bien plus difficile. Pire encore, les smartphones ont poussé encore plus loin la miniaturisation des puces de mémoire flash, au point que les puces de conception « monolithique » ci-dessus semblent simples en comparaison.

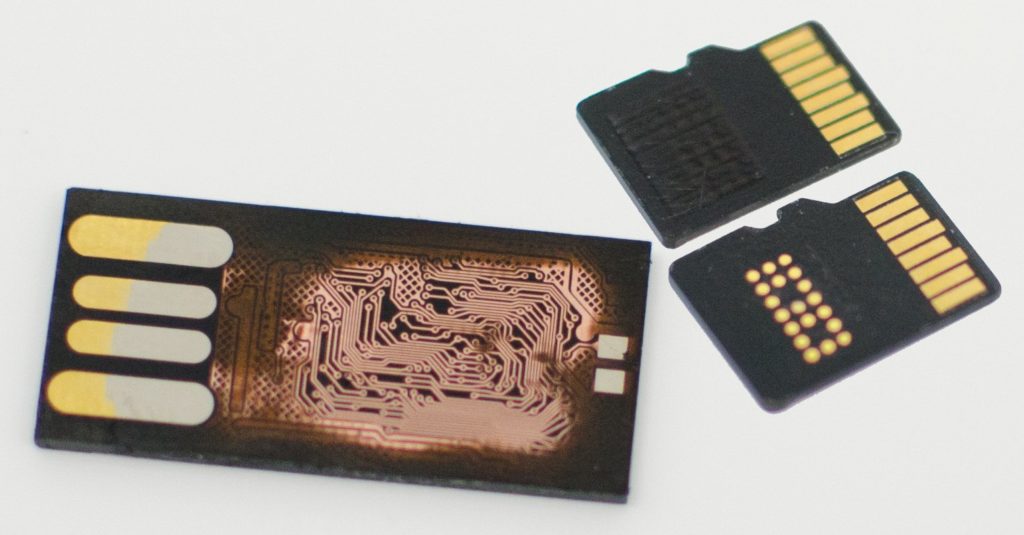

Les différentes puces de mémoire flash (suite)

Ces cartes SD ainsi que la clé USB LaCie embarquent également des puces de conception « monolithique ». Alors que la plupart des cartes mémoire ont un contrôleur distinct des puces mémoire, une puce monolithique comprend les deux. Naturellement, les cassures sont susceptibles de se localiser n’importe où sur la puce. Si le contrôleur est touché, les techniciens peuvent néanmoins accéder aux données par d’autres moyens que les points de contact assurant la connexion avec un lecteur de cartes, appareil photo ou smartphone. Pour prendre un exemple concret, on voit ci-dessus les pistes partiellement exposées d’une clé USB LaCie. Les techniciens doivent retirer la couche de vernis noir pour localiser les points auxquels ils doivent se connecter avec un analyseur logique. Une fois les points identifiés, la carte peut être câblée de manière similaire à ce que l’on verra plus loin.

Flashback emploie une approche étonnamment simple pour retirer le vernis protecteur : une pâte à polir et une meule. S’il est possible d’utiliser des produits chimiques dans le même but, Russell Chozick nous a confié que Flashback parvenait à de meilleurs résultats avec une approche lente et méticuleuse. Le sablage peut très rapidement endommager les pistes de la clé USB, lesquelles sont très fines. Nous avons demandé à Russell Chozick s’il était possible de câbler la clé LaCie pour prendre quelques photos avant de changer d’avis quelques instants plus tard : un technicien est susceptible de passer une journée entière sur cette opération.

Les pannes classiques

Nous avons tous déjà vu des disques durs endommagés, sachant que la plupart d’entre eux montrent des sillons circulaires anormaux dus à l’écrasement des têtes de lecture sur les plateaux. S’agissant des SSD et autres produits à mémoire flash, la plupart des dégâts qu’observe Flashback sont invisibles à l’œil nu. Dans de rares cas, l’entreprise repère une brûlure sur un circuit imprimé, mais dans la grande majorité des cas, un contrôleur endommagé ou un fusible grillé ne laissent pas de traces visibles. En conséquence, les techniciens se livrent à une phase de test particulièrement chronophage puisqu’il leur faut tester les résistances une par une jusqu’à découvrir quelque chose. A l’opposé, une cassure nette et précise comme on le voit ci-dessus constitue un jeu d’enfant pour ces mêmes techniciens.

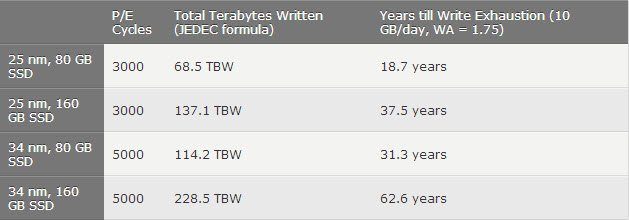

Quid de l’usure ?

Nous avons déjà traité des enjeux d’équilibre entre l’amélioration des algorithmes de répartition de l’usure (wear leveling) associée à l’augmentation de la capacité d’une part, et au processus de fabrication de plus en plus fin d’autre part. Plus concrètement, nous sommes attentifs aux clés USB et SSD de faible capacité ayant été utilisés depuis plusieurs années, lesquelles pourraient commencer à souffrir d’usure irrémédiable.

Russell Chozick nous a confiés que la plupart des SSD reçus par Flashback ne sont pas concernés par ce problème, étant donné qu’ils ont généralement moins d’un an. En revanche, la situation est différente pour les clés USB, en particulier pour les vieux modèles avec algorithmes de répartition de l’usure dépassés. Autant les techniciens sont capables d’accéder au contenu des puces, autant les erreurs ECC au niveau des bits sont si nombreuses qu’il est impossible d’extraire les données. Comme on le voit sur la page 20, les quatre points rouges représentent des problèmes ECC. Une grave situation d’usure se manifesterait de manière opposée, probablement sans le moindre point rouge.

Russell Chozick nous a rapporté des cas pour lesquels les techniciens ont effectué une analyse, retiré une puce (pour nettoyer ses points de contact par exemple), remontée cette dernière pour ensuite s’apercevoir que l’état des données avait empiré à cause de lectures supplémentaires. L’usure est donc un danger qu’il faut prendre au sérieux, sans qu’il s’agisse d’une menace perpétuelle et universelle comme certains pourraient le craindre.

Montée en température

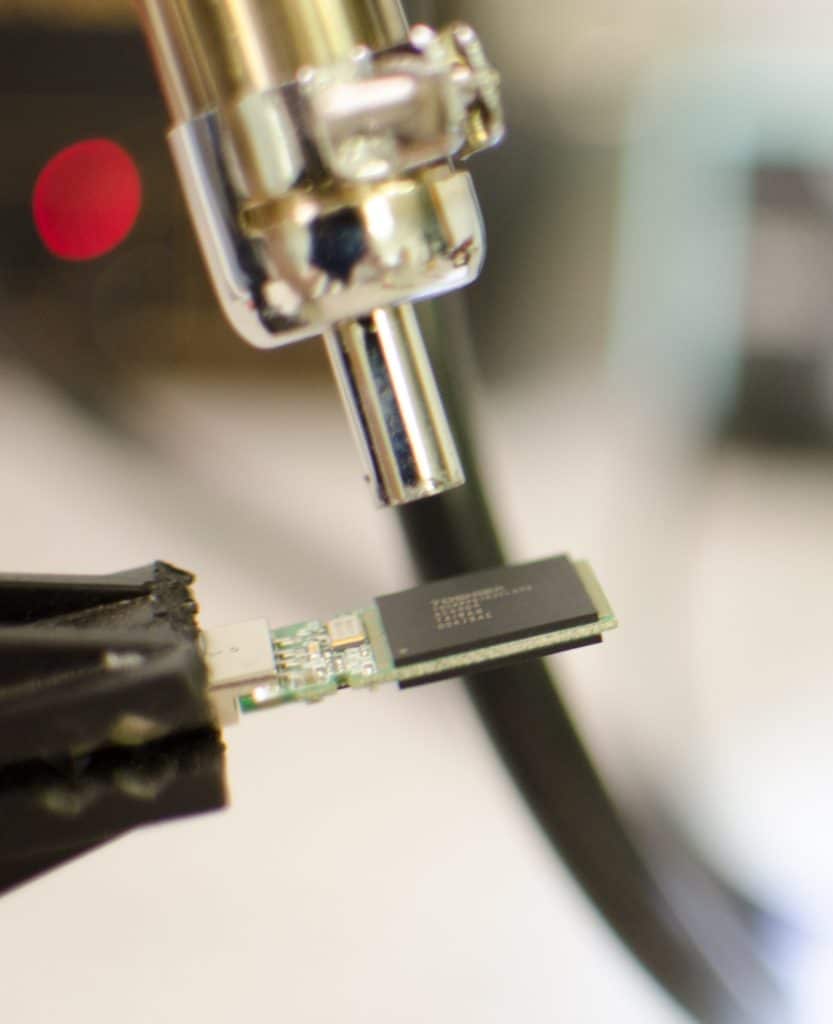

Dans de nombreux cas, les puces doivent être retirées du PCB à l’aide d’une station de (dé)soudage multifonctions. Une des premières étapes consiste à travailler avec de l’air chaud et comme on le voit ci-dessus, une puce TLGA est retirée d’une clé USB : les techniciens contrôlent la température ainsi que la pression de l’air, chauffant méticuleusement la puce afin de faire fondre les points de soudure et récupérer proprement la puce. Ces stations de (dé)soudage proposent également fers à souder, flux (produit permettant d’éviter l’oxydation), ohmmètres ainsi que d’autres outils dédiés au diagnostic. Plusieurs d’entre elles occupent le laboratoire principal de Flashback, lequel s’étend sur environ 465 m2.

Retirer les puces mémoire

Le contrôleur de ce SSD étant hors service, les techniciens le démontent méticuleusement. Chaque puce mémoire se voit attribuer un numéro à la main pour les identifier et réassembler facilement les données.

« Parfois, on ne saura pas exactement quels composants étaient défectueux » nous a confié Russell Chozick. « On sait simplement qu’il s’agit du genre de produit sur lequel on voit tel problème ou incident firmware, ou encore que ce genre de produit rencontre souvent telle panne, ce qui nous pousse à retirer les puces avant tout. Evidemment, nos clients sont souvent pressés, ce qui ne nous permet que rarement de savoir exactement quel composant a grillé ou encore pourquoi a-t-il grillé. On sait par contre que l’on n’arrivera pas à lire les données avec le contrôleur d’origine et s’il ne les chiffre pas, on peut alors commencer à retirer les puces, lire leur contenu et réassembler les données ».

Retirer les puces mémoire (suite)

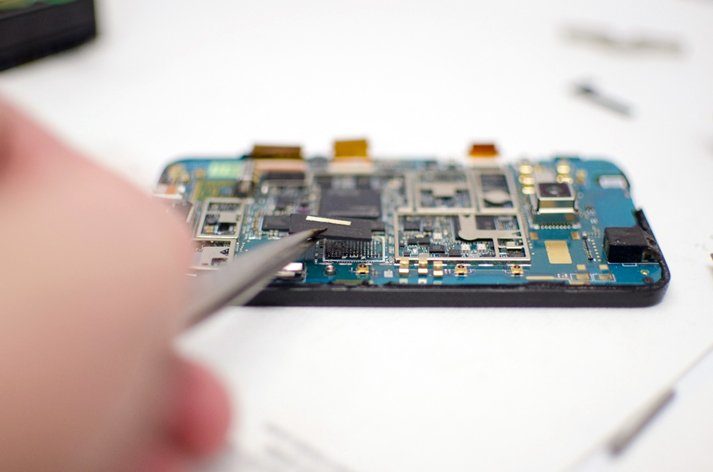

Les clés USB et SSD ne sont pas les seuls périphériques à être traités à l’air chaud : Flashback voit un flux continu de smartphones débarquer dans ses laboratoires, comme par exemple ce HTV Evo sous Android qui a rendu son dernier souffle au fond d’une piscine. Les services de récupération de données s’échelonnant de quelques centaines à quelques milliers de dollars, on peut estimer sans prendre de risques que ce smartphone contient autre chose que des photos d’enfants en bas âge ou encore d’animaux domestiques. D’après Russell Chozick, il n’est pas rare que Flashback reçoive des smartphones contenant les dernières images d’une personne récemment disparue. L’entreprise reçoit également des terminaux dans le cadre d’enquêtes criminelles : un suspect peut essayer de démolir son smartphone à coup de pied, mais si la mémoire flash reste intacte, les données peuvent être récupérées afin de constituer une preuve à charge.

Le HTC Evo a un peu plus de quatre ans au compteur puisqu’il a été annoncé en mars 2010. Les smartphones plus récents comme les Samsung Galaxy et d’autres modèles HTC s’appuient souvent sur la technologie eMMC, laquelle implique notamment l’intégration du contrôleur au sein de la puce mémoire comme c’est le cas des cartes SD. Ceci peut grandement faciliter la récupération des données.

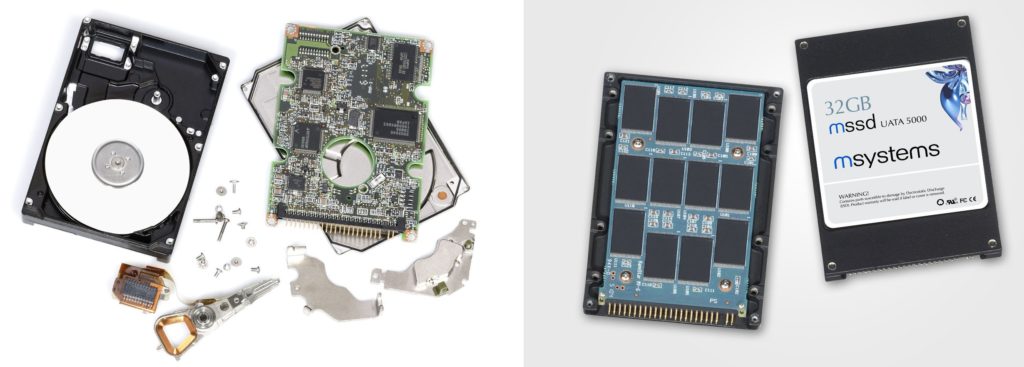

Disque dur Vs. mémoire flash

La zone de service d’un disque dur contient des informations permettant à ce dernier de communiquer avec lui-même : afin de permettre aux têtes de traduire les données en canaux d’écriture/lecture, le périphérique doit savoir où se trouvent les secteurs défectueux, combien de tête embarque-t-il, quelles sont celles qui sont actives/désactivées etc. Ces informations se trouvent sur les plateaux, dans la zone de service qui est distincte de l’espace adressable par l’utilisateur.

Dans le cas de la mémoire flash, les fabricants laisse également la place suffisante pour une zone de service. Celle-ci contient toutes les informations relatives aux codes de correction d’erreur, la présence d’éventuelles erreurs dans n’importe quel secteur, l’emplacement de ce(s) secteur(s)…

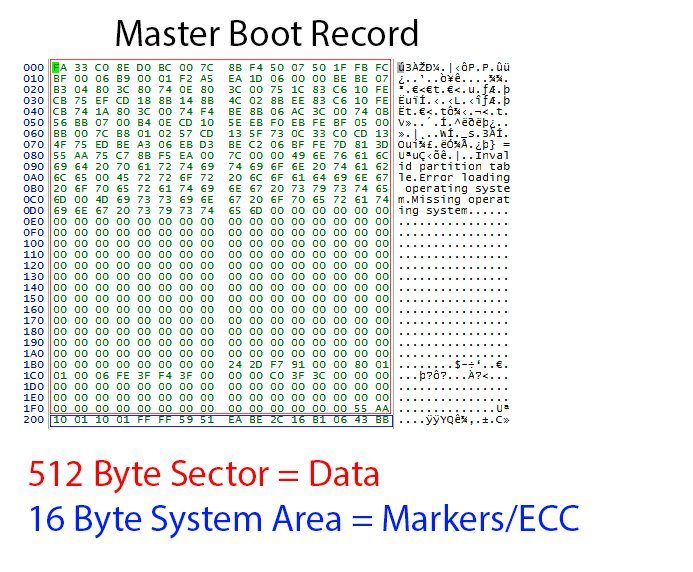

Alors qu’un disque dur comprend principalement des secteurs de 512 bytes, un SSD utilise généralement des secteurs de 528 bytes, répartis en 512 bytes pour les données et 16 bytes pour la zone de service. Si l’utilisateur n’accède donc qu’aux données, Flashback récupère l’intégralité des informations en accédant aux données brutes, ce qui se traduit par des séquences successives de données/zones de service. Toutes les séquences de zone de service doivent être supprimées lorsque les techniciens réassemblent les données pour les rendre à nouveau accessibles.

Crédits image : Rochellesinger @ en.wikipedia (CC-BY-SA-2.5)

http://commons.wikimedia.org/wiki/File:Disassembled_HDD_and_SSD.JPG

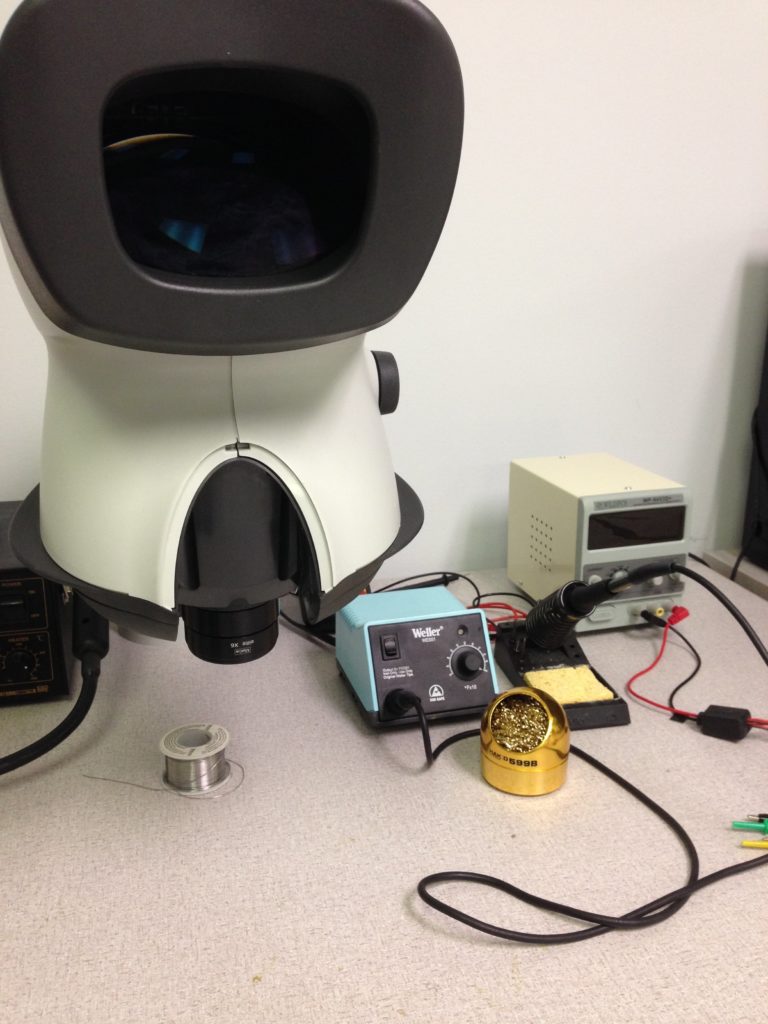

Inspection au microscope

Les techniciens de Flashback ont parfois besoin d’examiner les puces mémoire et leur conception fragile de très près, d’où les microscopes Mantis Elite de Vision Engineering : moyennant 2000 $ pièce, ils permettent au techniciens de travailler avec leurs deux mains et d’examiner les circuits en 3D (grâce à deux signaux lumineux projetés sur la même lentille) avec un grossissement maximal x20. L’ergonomie et le confort naturel du Mantis Elite aide les techniciens à découvrir des problèmes qu’ils sont susceptibles de manquer avec un microscope conventionnel à oculaires. Par ailleurs, ce microscope est également d’une aide précieuse pour les soudures, à l’étape du démontage comme celle de l’assemblage.

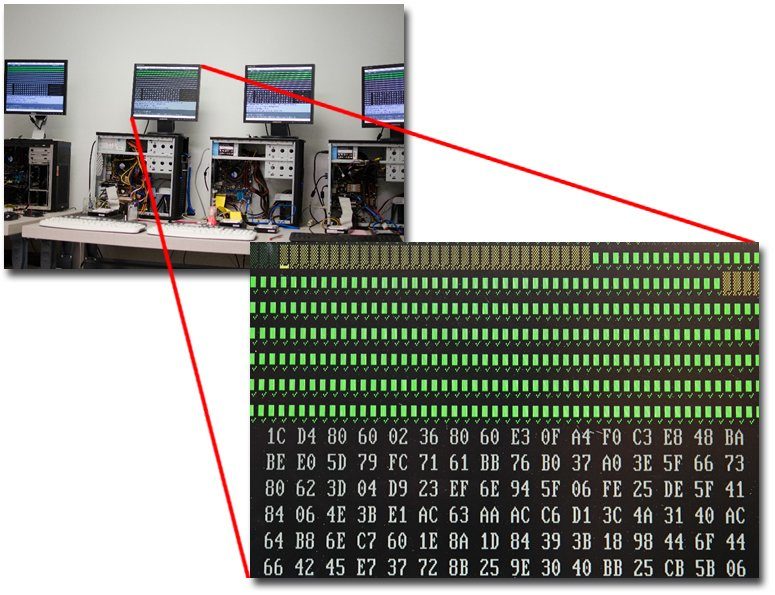

Des stations d’analyse

Une fois que les puces sont connectées de manière à ce que les appareils de lecture puissent accéder à leur contenu, Flashback utilise des configurations assemblées en interne pour lire les données. Celles-ci-sont assez classiques, si ce n’est le fait qu’elles embarquent un logiciel spécifique à l’entreprise qui permet aux techniciens de passer d’un secteur à l’autre, contrôler les délais d’attente etc. Au cas où la lecture devient plus lente qu’en temps normal, le logiciel peut forcer les périphériques de stockage à passer aux secteurs sains qui suivent de manière à récupérer un maximum de données en un minimum de temps.

D’après Russell Chozick, « on peut avancer, reculer et faire des sauts entre les secteurs. On peut demander au logiciel de simplement scanner la table de fichiers principale d’un périphérique pour ensuite créer une image des seules données allouées, ce qui nous permet d’aller très vite. Parfois, on fait face à un produit qui est toujours en train de tomber en panne, de même que nous pouvons avoir un client qui n’a besoin que d’une ou deux choses dans un délai aussi court que possible ».

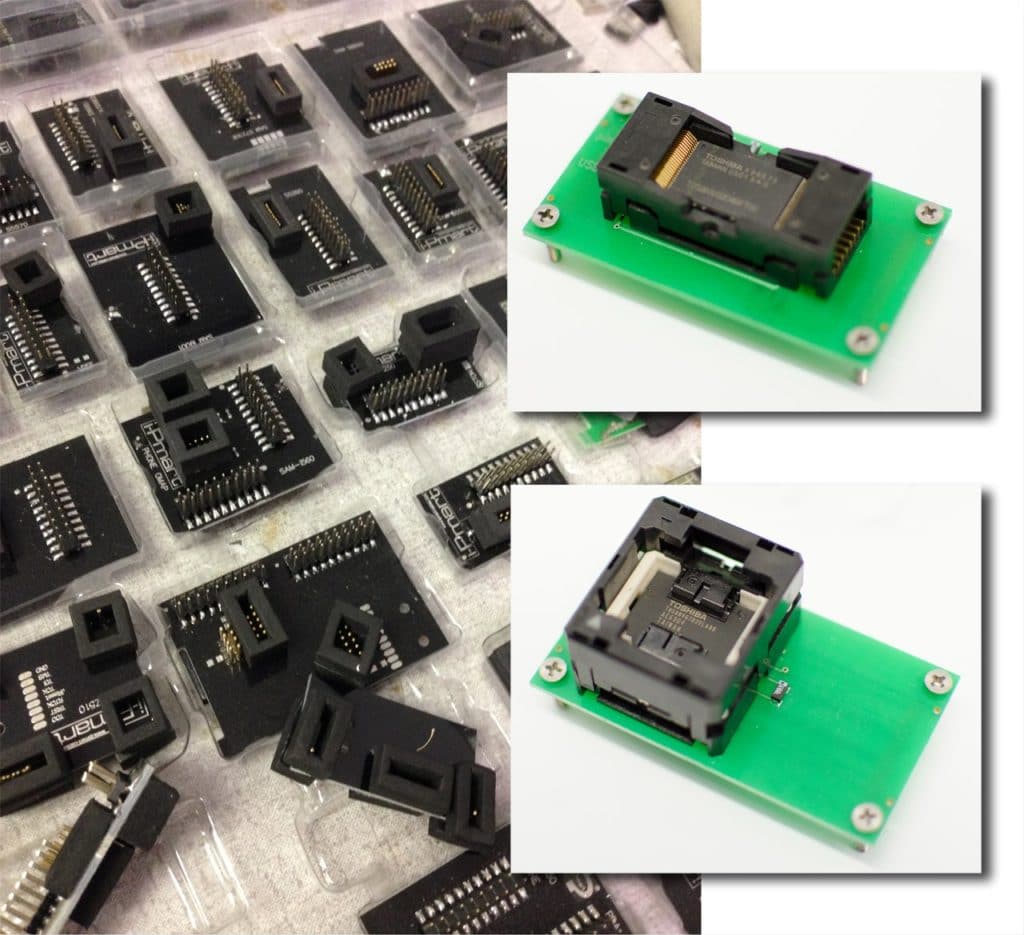

Etre prêt à lire tous les formats

Dans le but de connecter les puces de mémoire flash aux appareils de lecture, Flashback utilise une quantité impressionnante d’adaptateurs. Les deux que nous avons mis en gros plan ci-contre servent à lire les puces TSOP48 et TLGA. L’adaptateur se visse sur un support assurant la connexion avec le socket TSOP, sachant que le circuit imprimé qui est en dessous propose quant à lui une interface USB qui facilite la connexion aux stations d’analyse.

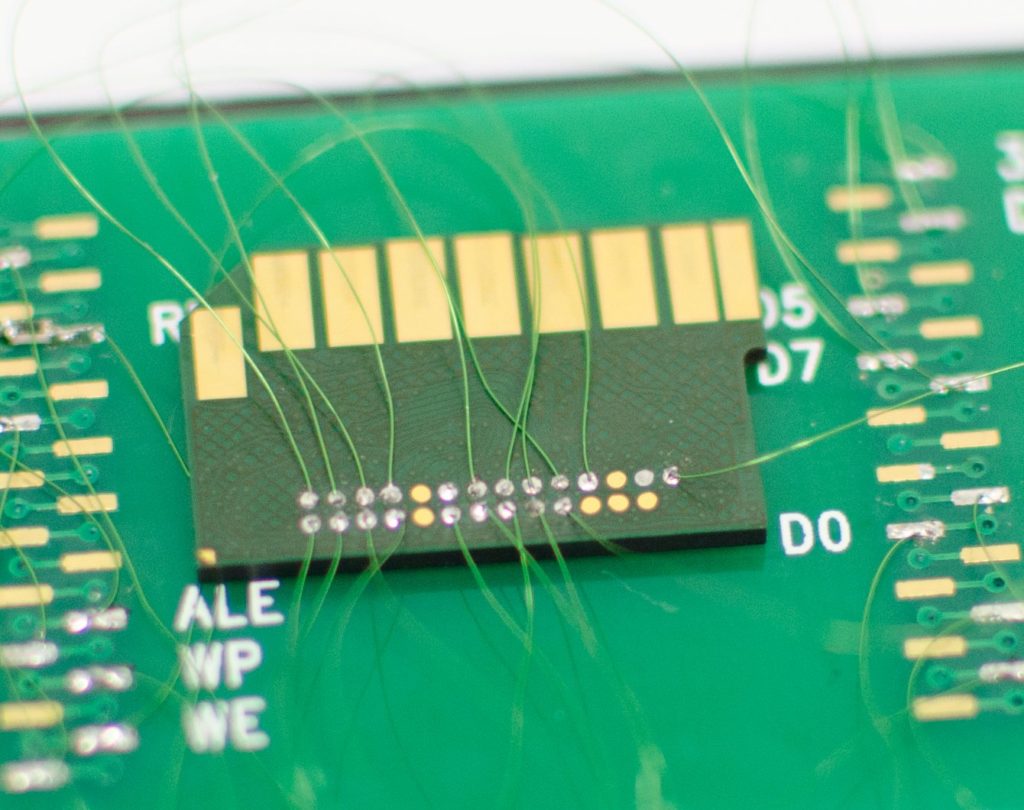

Des “capellini” pour récupérer les données

La puce mémoire retirée du HTC Evo (page 9) a été partiellement câblée pour lecture de son contenu. Flashback fait pour cela fabriquer des circuits imprimés personnalisés. Ces PCB sont reliés à un programmeur USB, tandis que les trous situés aux quatre coins permettent de maintenir le PCB à une carte qui se positionne immédiatement en dessous. L’adaptateur TSOP que nous avons vu sur la page précédente permet un contact direct entre les broches de la puce mémoire et celles du socket. Sur cette photo de « capellini », on voit que les points de contact de la puce sont exposés de manière à ce que les techniciens puissent directement souder plutôt que de passer par un socket. Vu la profusion de puces monolithiques et les multiples connexions possibles, Flashback doit câbler des points de données spécifiques et souder directement sur la puce.

On peut voir ici qu’il s’agit d’une puce 8 bits, comme en témoignent les 8 câbles connectés au circuit imprimé. S’il s’agissait d’une puce 16 bits, on verrait vu deux fois plus de câbles.

Un câblage minutieux

Le câblage des puces monolithiques suit l’approche « capellini » décrite sur la page précédente : si le câblage varie d’un modèle à l’autre, chaque point de contact correspond à une fonctionnalité bien définie. Pour prendre un exemple concret, le point situé complètement à droite de la rangée supérieure correspond à l’alimentation 3,3 Volts. Lorsque l’on examine ce processus, on commence à comprendre à quel point l’extraction des données à partir de puces mémoire peut se révéler chronophage.

Dans la jungle des données

Voyons maintenant ce avec quoi les techniciens doivent travailler : il s’agit d’une extraction brute du MBR (Master Boot Record) d’un SSD. Les données sont chamboulées par les algorithmes que le contrôleur applique dans le but d’optimiser les débits en lecture/écriture, la répartition de l’usure etc.

D’après Russell Chozick, « une fois que l’on a lu les puces, on se retrouve avec une masse de données brutes. Sur cet exemple, la puce dispose d’un secteur de 528 bytes. Les 512 premiers bytes sont utilisés pour les données, tandis que les 16 bytes restants servent à enregistrer des informations relatives à l’agencement des données, ainsi qu’à la correction d’erreurs. On appelle cela la zone de service. Lorsque l’on regarde pour la première fois le résultat d’une extraction en code hexadécimal, il nous faut donc trouver en premier lieu la structure des données pour voir comment ces données sont mélangées ».

Cette page ainsi que la suivante montre des exemples de structures de données bien connus en hex.

le FAT au microscope

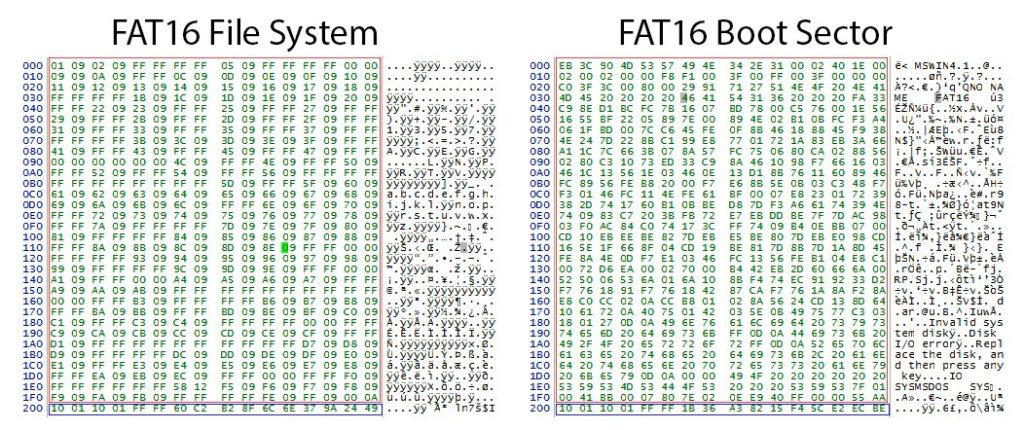

On voit ici la table d’allocation de fichiers FAT16 ainsi qu’un secteur de démarrage (Boot Sector).

Selon Russell Chozick, « le MBR correspond généralement au secteur 0. Ce n’est pas le cas avec une extraction brute de la mémoire flash, mais on peut au moins trouver son emplacement et déterminer la structure des données. On sait où est-ce que le MBR se situe, quelle distance le sépare du secteur de démarrage et ainsi de suite. Comme on peut le voir cela sur l’image qui suit, cela revient à accumuler des preuves : on trouve le MBR, le secteur de démarrage et le FAT. A partir de ces structures connues, on peut comprendre comment reconstituer les données ».

Russell Chozick nous a également précisé que les techniciens sont parfois dans l’impossibilité de trouver ne serait-ce qu’une seule de ces structures, généralement parce qu’un algorithme rentre en jeu. Certains ont pour effet d’inverser les bits de données : pourvu que les techniciens identifient cette approche, ils sont capables de les remettre dans l’ordre. D’autres algorithmes relient les données par un seul byte au lieu d’un secteur entier, ce qui veut dire que chaque byte sera sur une puce mémoire différente. Ceci implique de reconstruire les données byte par byte au lieu de travailler par secteurs entiers. Enfin, certains algorithmes s’appuient sur le chiffrage, ce qui complique encore plus la situation. Bien que la récupération de données soit gérée par ordinateur, le processus se montre souvent très manuel.

Consolidation des données

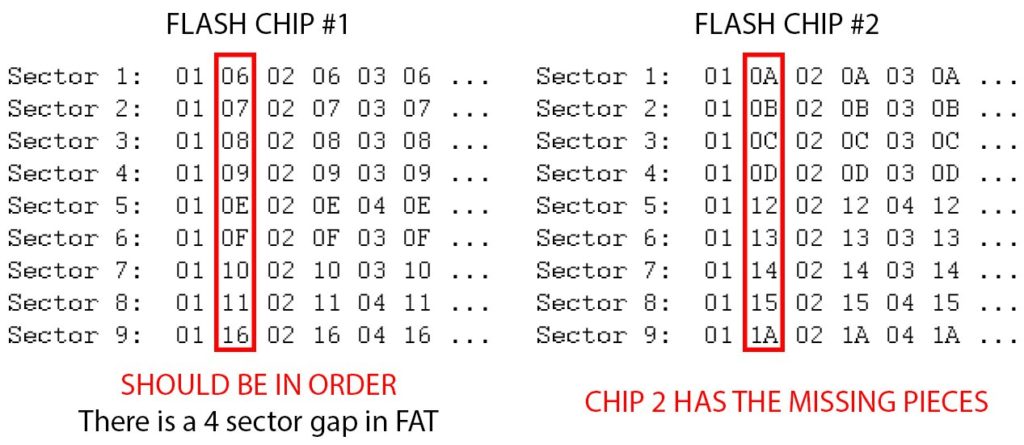

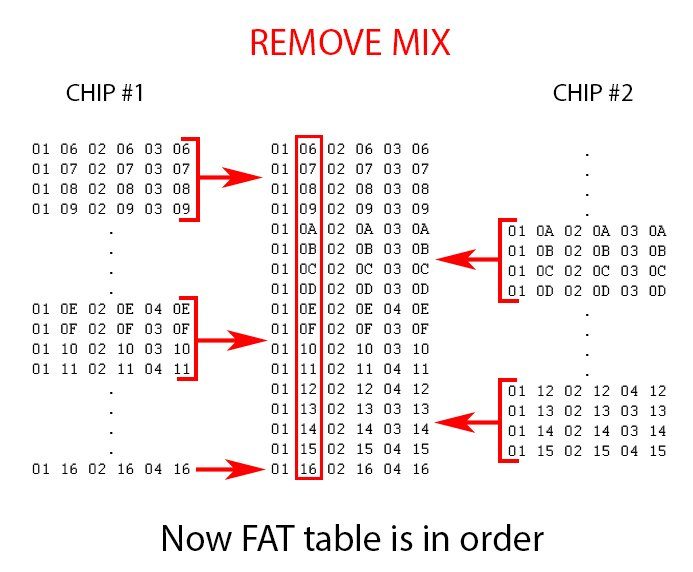

Voyons de plus près un secteur de données lorsque les informations sont réparties sur plusieurs puces. On constate ce à quoi ressemble le début de chaque secteur.

Les nombres hexadécimaux sont sensés suivre cet ordre : 0, 1, 2, 3, 4, 5, 6, 7, 8, 9, A, B, C, D, E, F, 10, 11, 12, 13, 14, 15, 16, 17, 18, 19, 1A, 1B, 1C et ainsi de suite. Cependant, on peut voir sur la première puce que l’ordre n’est pas respecté à deux reprises : on passe de 09 à 0E puis de 11 à 16, soit un saut de quatre secteurs dans les deux cas. Où sont donc les données correspondantes ? La situation devient claire lorsque l’on observe la deuxième puce.

Remise en ordre

Les techniciens doivent consolider les 2112 bytes séparés (512 bytes par secteur x4) : on voit ici le résultat.

Imaginons maintenant qu’il faille combiner non pas une mais 64 extractions brutes ! En effet, une puce peut avoir plus d’un dump, un par banque au sein de chaque puce par exemple. Imaginons maintenant les 16 puces que l’on est susceptible de trouver sur un SSD : lorsque l’on multiplie par quatre, on arrive à 64 extractions brutes à travailler.

Le code correcteur (ECC) en action

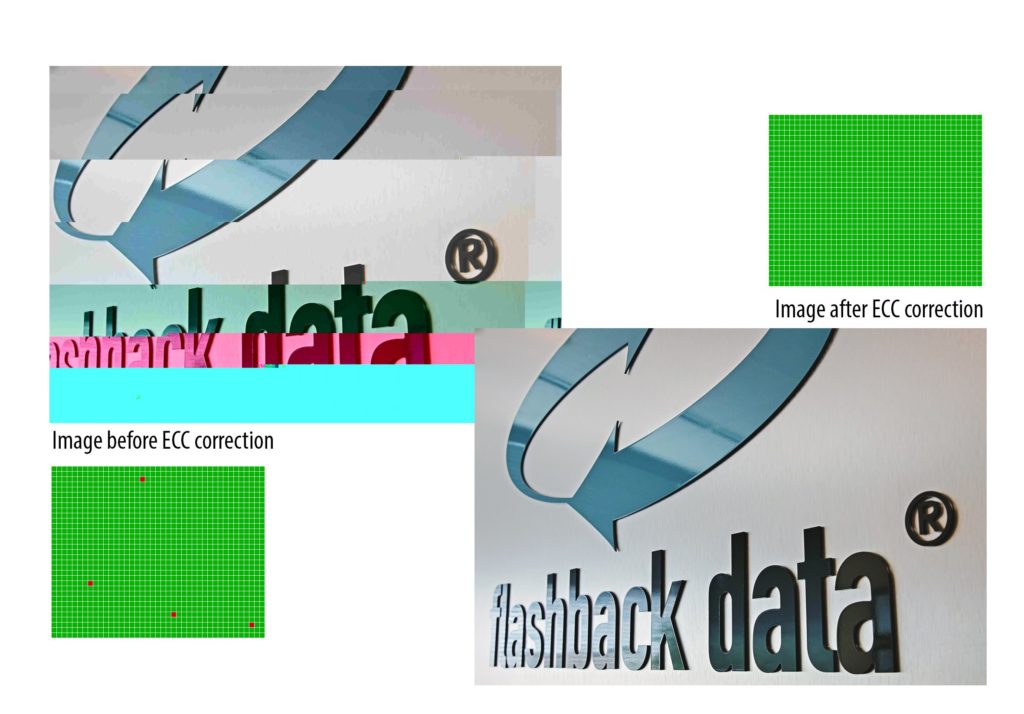

Il n’est pas forcément évident de se représenter à grande échelle les conséquences d’une variation au niveau des bytes. Une cellule vide sur une feuille de calcul (ou encore un fichier corrompu) ne permet pas de faire un bon parallèle.

Flashback nous a fourni cette image pour illustrer l’idée : il peut arriver que l’en-tête des données ainsi qu’une partie de leur corps soient intactes. L’image peut donc sembler proche de ce qu’elle devrait être, mais elle peut tout aussi bien être déstructurée ou bien à moitié rendue avec des traces de bruit manifestes.

En partant d’une image JPEG corrompue, les techniciens appliquent une correction ECC ainsi qu’un réagencement des blocks pour remettre les données en ordre et supprimer les erreurs qui étaient gérées par le contrôleur. La zone de service a également été supprimée des données de manière à obtenir un flux de données nettoyé et continu.

Résultat final

Après plusieurs heures de manipulation et réparation, et ce malgré l’utilisation d’algorithmes aidant à automatiser la consolidation des données, les techniciens finissent par récupérer l’information sous forme de fichiers et dossiers. Tout semble en ordre, mais reste à savoir si les données sont saines et dans leur forme originale.

Ceci peut être partiellement vérifié grâce aux en-têtes des fichiers. Les cartes SD et produits similaires tendent à contenir de nombreuses images, lesquelles permettent un contrôle visuel rapide pour détecter d’éventuelles erreurs. Les erreurs ECC peuvent être assez faciles à repérer dans certains fichiers, sans pour autant que cette tendance soit systématique. Les utilitaires peuvent informer les techniciens qu’un fichier leur semble sain, mais ils peuvent aussi ne pas rapporter un secteur corrompu qui serait évident pour un observateur.

« Nous essayons d’être assez arrangeants avec la plupart des clients » nous a confié Russell Chozick. « On leur demande ce qu’ils cherchent et testons ces fichiers s’ils nous le demandent. Si ces contenus se trouvent à un endroit où nous n’arrivons pas à récupérer la structure des dossiers, on peut être amenés à travailler avec les en-têtes des fichiers. Cela s’apparente à de la récupération brute, c’est-à-dire que l’on n’a même plus le nom des fichiers. On extrait les données et parfois, il arrive que l’on rapporte au client plus que ce qu’il n’attendait, parce que l’on peut récupérer des informations détruites au passage. Parfois, on s’aperçoit que la table d’allocation de fichiers est complètement endommagée, ce qui nous force à opter pour ce genre de récupération brute ».

Comment se situe Flashback dans son secteur d’activité

On pourrait tout à fait croire que n’importe qui est capable de se lancer dans le marché de la récupération de données, de même que Flashback pourrait être pris pour du menu fretin sur son secteur d’activité par rapport à des acteurs plus connus. Bien entendu, ce sont les résultats de l’entreprise qui comptent, ainsi que son portefeuille clients qui inclut un large éventail de comptes commerciaux et gouvernementaux.

D’après Russell Chozick, les ingénieurs en chef ont quinze ans d’expérience dans la récupération de données. Flashback dispose d’équipements et salles revenant à plusieurs centaines de milliers de dollars.

« Il est très difficile de se former par soi-même. Il nous a fallu des années de recherche & développement avant d’en arriver là où nous sommes aujourd’hui. Flashback n’est pas une petite entreprise : nous avons un laboratoire hautement sécurisé de 465 m2 avec un système d’accès biométrique en quatre zones qui est surveillé par vidéo 24/24. Le dallage de ce laboratoire est antistatique (ESD), de même que nous avons des bandes de cuivre allant jusqu’au sol four faciliter l’évacuation des charges électrostatiques. Les médias qui sont utilisés dans le cadre d’enquêtes judiciaires sont stockés dans une cage en acier. Pour ce qui est des disques durs, nous avons des stations de travail à flux laminaire de classe 10 et 100. Enfin, notre laboratoire d’investigation légale est le seul laboratoire privé de l’ASCLD (American Society of Crime Laboratory Directors) à être accrédité mondialement (ISO/IEC 17025) ».

Une entreprise pas si petite que cela

Au sein du laboratoire de flashback, trois pièces sont consacrées à la récupération de données. Un espace considérable est consacré aux ordinateurs avec stations de soudage, configurations dédiées à la récupération de données, aux images disque et aux firmwares. Cette zone comprend également des serveurs pour le stockage de données et tâches similaires. Une autre pièce regroupe les divers composants, notamment des milliers de disques durs, différentes versions de firmware ainsi qu’une quantité faramineuse de périphériques de stockage divers permettant aux techniciens d’avoir toutes les pièces nécessaires à portée de main (circuits imprimés, têtes de lecture/écriture internes etc.). N’oublions pas la salle blanche, laquelle abrite les stations de travail à flux laminaire pour les interventions sur les disques durs.

L’accès au laboratoire d’investigation légale est restreint par des agents de sécurité pour des raisons évidentes. Comme on peut le voir sur la page précédente, les pièces à conviction sont protégées par une cage en acier vissée au sol et entourée de capteurs de mouvements.

Les derniers articles