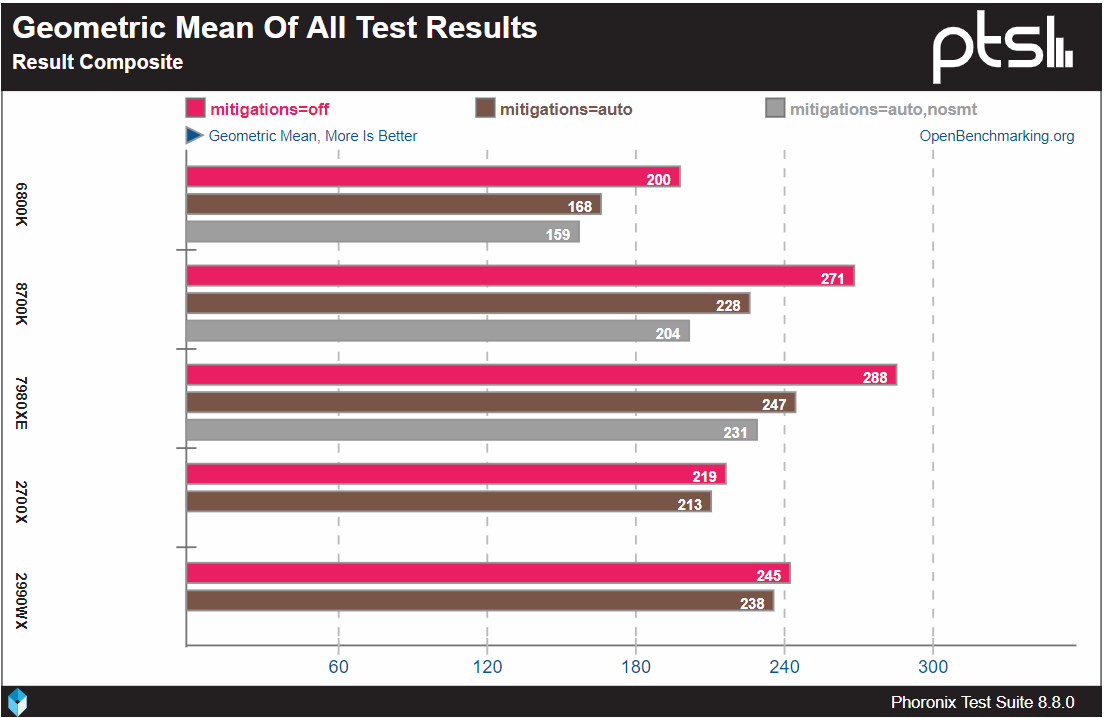

Correction des failles CPU : Intel perd 5 fois plus de performances qu’AMD !

Un avantage de performances qui fond comme un transistor au four.

SPOILER, les CPU Intel vulnérables à une nouvelle attaque

Encore une vulnérabilité matérielle dans les CPU.

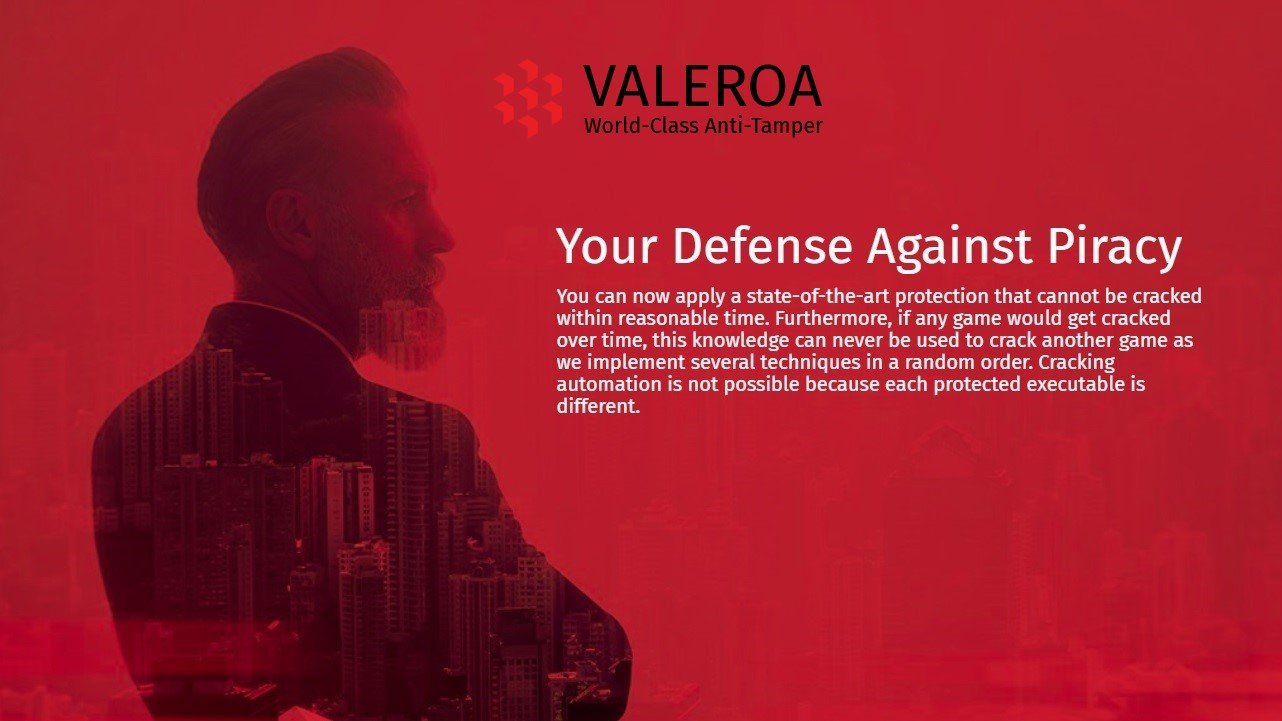

Valeroa : nouveau système anti-piratage sans impacts sur les performances ?

Promu comme impossible à pirater trop vite et beaucoup moins contraignant que Denuvo

Steam : une faille permettait d’avoir tous les jeux gratuits !

Trop tard ! La faille est comblée, avec 20 000 dollars de récompense à la clé

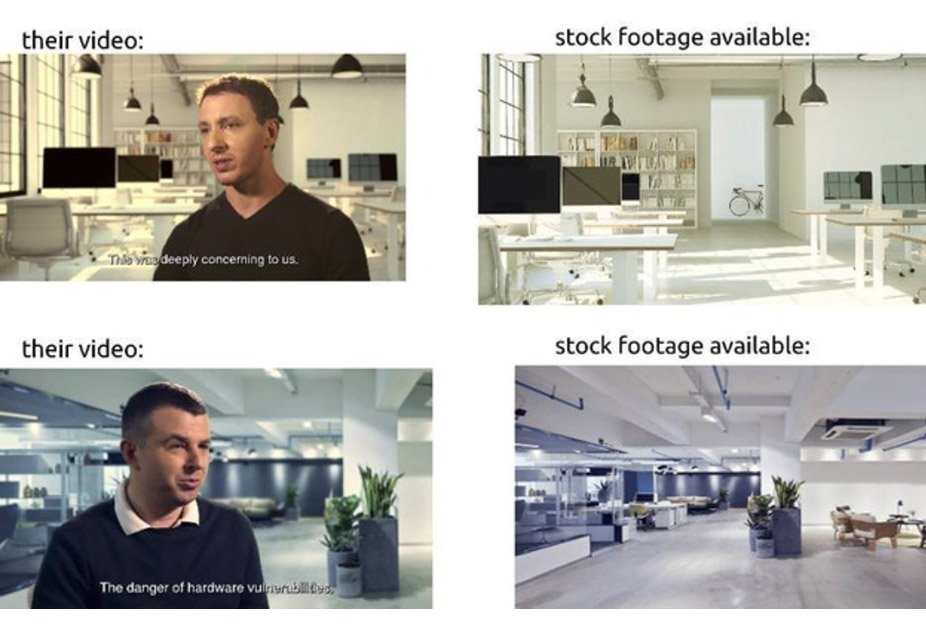

Une autre ‘preuve’ d’un piratage matériel de serveurs par la Chine ?

Toujours aussi effrayant, et douteux.

Test : un routeur avec VPN intégré, ça vaut le coup ?

Intégrer un VPN au coeur d'un routeur pour protéger la confidentialité de tout le foyer... L'idée est séduisante. Mais quelles sont les atouts et les limites d'une telle approche. Nous avons testé l'offre ExpressVPN Router…

Vidéo : voler une Tesla avec un Raspberry Pi, déchiffrement en 2 secondes !

Un système de cryptage pas assez sécurisé

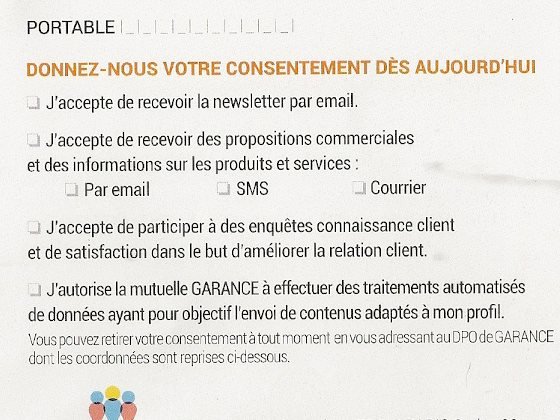

Insolite : le RGPD appliqué par… un courrier papier !

L'intention est bonne...

Le WPA3 finalisé : une sécurité toute neuve pour son Wi-Fi

La fin du WPA2 est proche.

VPNFilter : dangereux malware pour nos routeurs, ou menace exagérée ?

On vous dit tout…

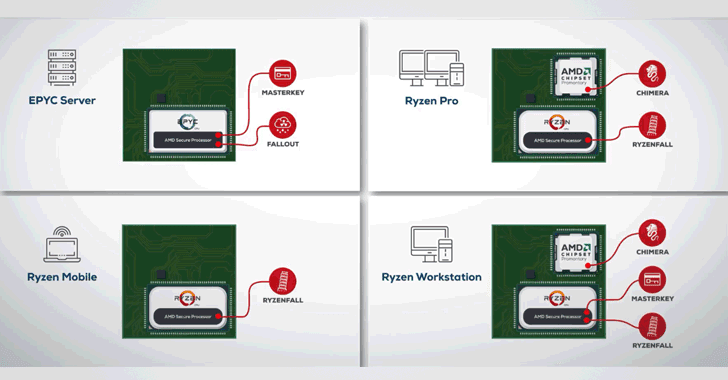

Failles CPU AMD : 7 raisons de trouver ça louche…

Une tentative d'assassinat médiatico-financier ?

CPU AMD Ryzen et EPYC : 13 graves failles de sécurité ?

Pas de panique, le doute plane

Patch Spectre-Meltdown : 10 CPU testés sur 11 jeux

Imaginons que la quasi-totalité des PC, serveurs et smartphones sur la planète se retrouve soudainement exposée à des failles de sécurité, permettant à une variété d’acteurs allant de pays entiers aux pirates en herbe de…

Lenovo laisse un mot de passe pour contourner le lecteur d’empreinte digitale

C'est pourtant l'air du "digitale" !

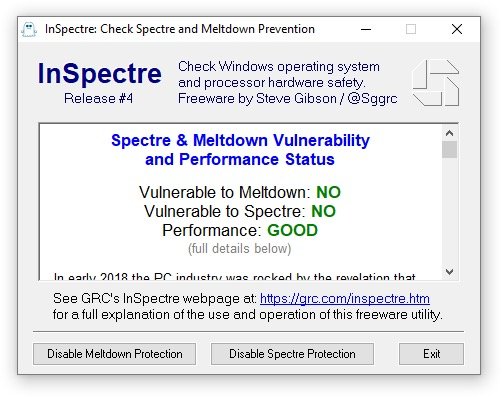

InSpectre : détecter Meltdown, Spectre et leur impact sur les performances du PC

Le logiciel qui fait le point.

Défaut de sécurité simplissime pour le BIOS AMT d’Intel, changez le mot de passe !

Mauvais début d'année pour Intel.

Faille CPU Meltdown : la majorité des CPU ARM immunisée, sauf… les principaux

ARM joue sur les mots.

Microsoft Hello : une photo suffit pour leurrer la reconnaissance faciale

Dis « bonjour » à ma photo !

La meilleure méthode pour définitivement détruire ses données à l’époque des SSD

Les temps changent et la sécurité informatique aussi.

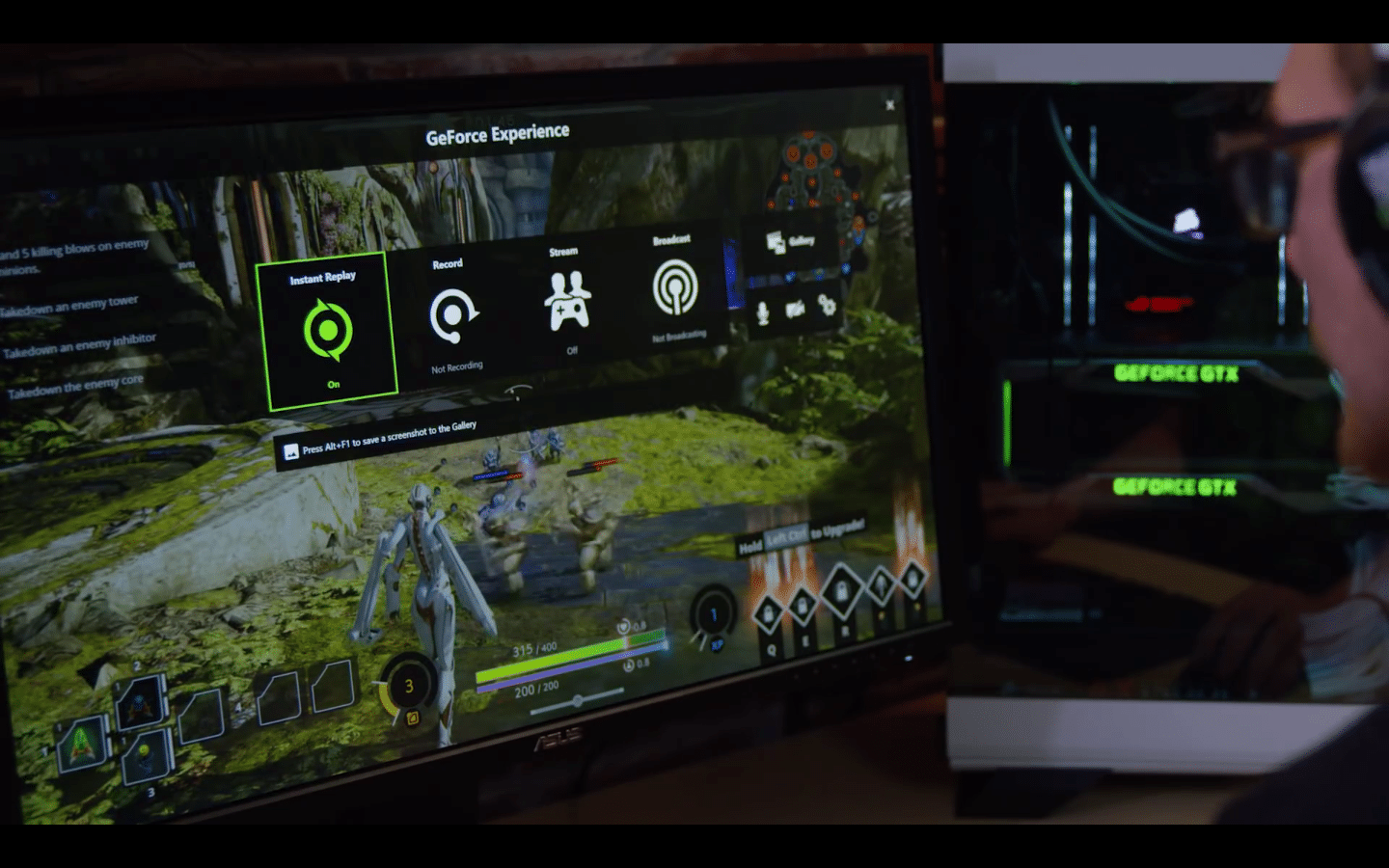

Le logiciel NVIDIA GeForce Experience accusé d’être un bon gros spyware

GeForce Experience est un programme sympathique de Nvidia qui permet d'optimiser les réglages de ses jeux, ou d'utiliser les fonctions des GeForce. Mais il est accusé d'envoyer trop de données personnelles à NVIDIA.

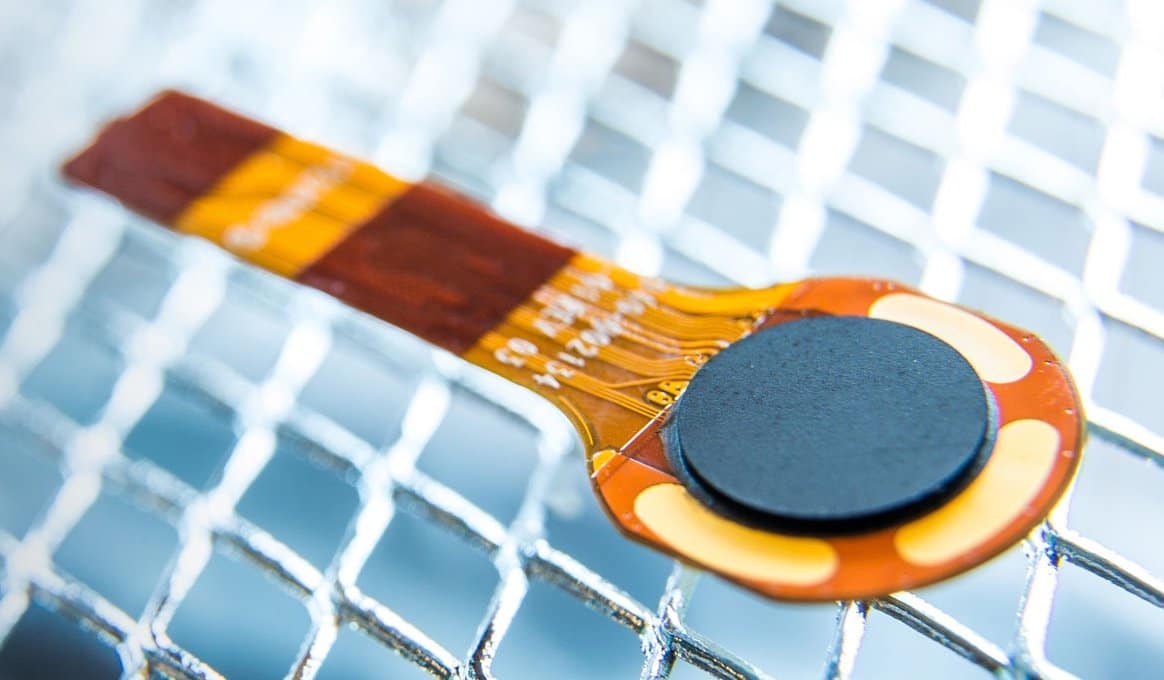

Un capteur d’empreinte digitale dans une clé USB pour s’authentifier sur tous les PC

De plus en plus de PC ont un capteur biométrique intégré permettant d'utiliser les fonctions Windows Hello pour s'authentifier sans mot de passe. Mais que faire pour les vieux qui n'en ont pas ?

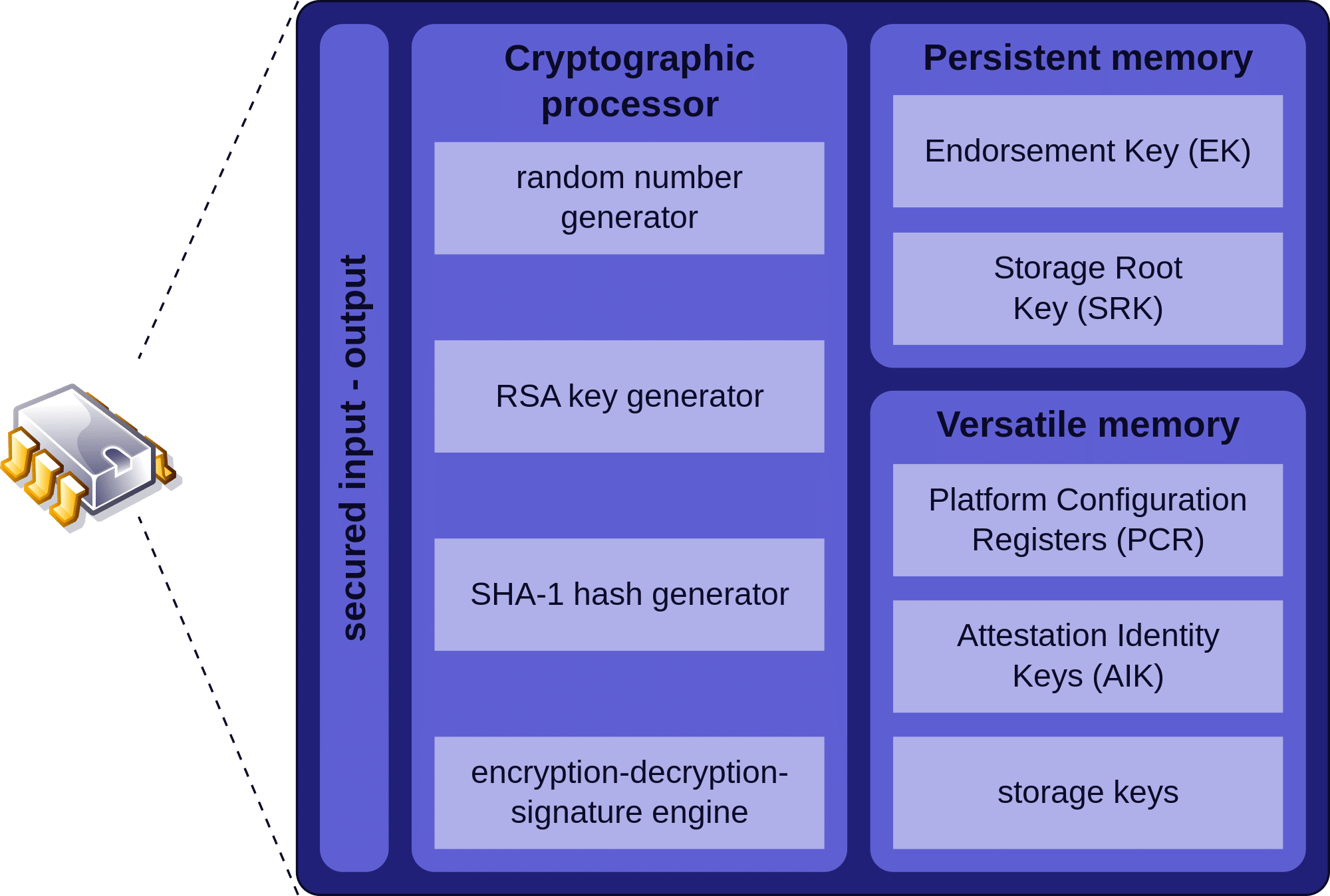

Le TPM 2.0 bientôt obligatoire sous Windows 10, merci Apple ?

Microsoft oblige maintenant ses partenaires à utiliser TPM 2.0 sur tous les PC et smartphones livrés avec Windows 10. De quoi mettre les données des utilisateurs à l'abri de la NSA et du FBI ?

15 outils de sécurité gratuits pour renforcer Windows 10

Windows 10 est sans aucun doute la version de Windows la plus complète en matière de sécurités embarquées. Son anti-malware « Windows Defender » a fait des progrès indéniables depuis ses récentes mises à jour. Son pare-feu…

70 essais suffisent pour deviner le mot de passe de ce routeur

Le blog de Sophos, le célèbre éditeur de logiciels de sécurité, a publié un billet dénonçant le manque de sérieux des routeurs de TP-Link.

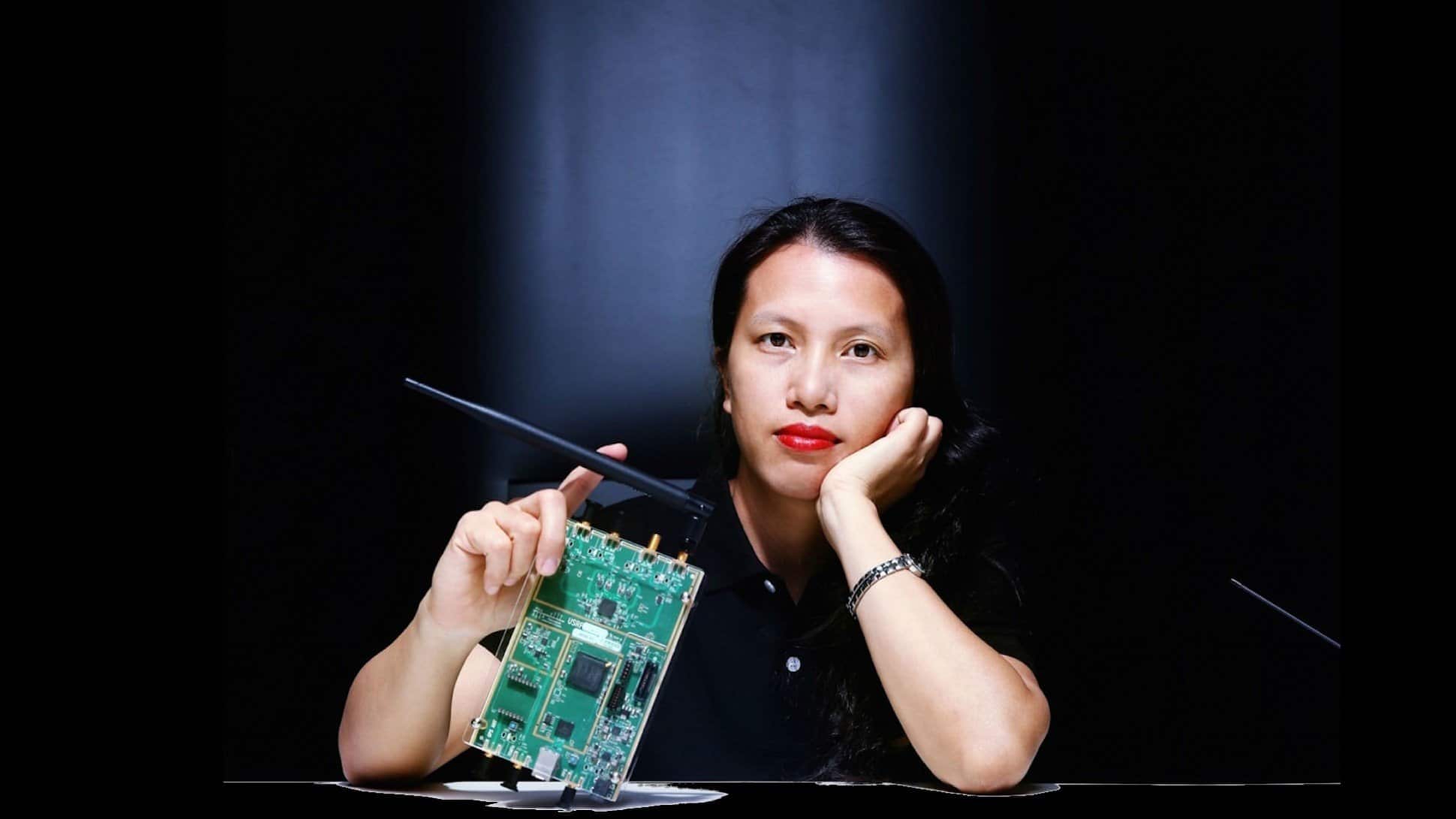

300 € suffisent pour créer un faux satellite GPS

Avec un peu plus de 300 € de matériel et beaucoup d'intelligence, une équipe de l'entreprise chinoise Qihoo 360 a montré qu'il était possible d'émettre un signal GPS correct et donc de tromper n'importe quel…