Le dernier contrôleur Intel i225 apporte l’Ethernet 2,5 Gbit/s

À l’occasion de la sortie de ses processeurs Cascade Lake-X, l’entreprise évoque discrètement un débit réseau accru.

Google aurait atteint la ‘suprématie quantique’

L’ordinateur quantique, basé sur un système Sycamore de 53 qubits, serait parvenu à effectuer en 3 minutes et 20 secondes un calcul infaisable par un supercalculateur actuel.

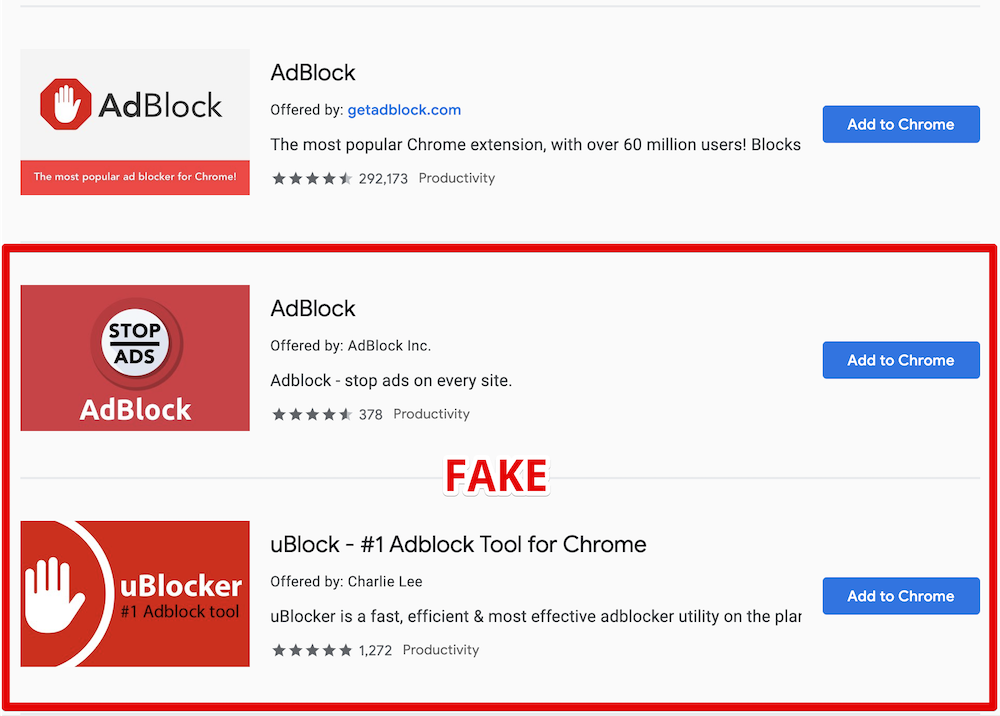

Attention, de faux AdBlock et uBlock sévissent sur le Google Chrome Web Store !

Des bloqueurs de publicité qui cache des cookies d’affiliation utilisés sur les sites marchands comme Amazon, et qui rapporteraient ainsi plusieurs millions d’euros par mois aux pirates.

Six hackeurs sont désormais millionnaires grâce à HackerOne, légalement !

La piraterie légale peut rapporter gros !

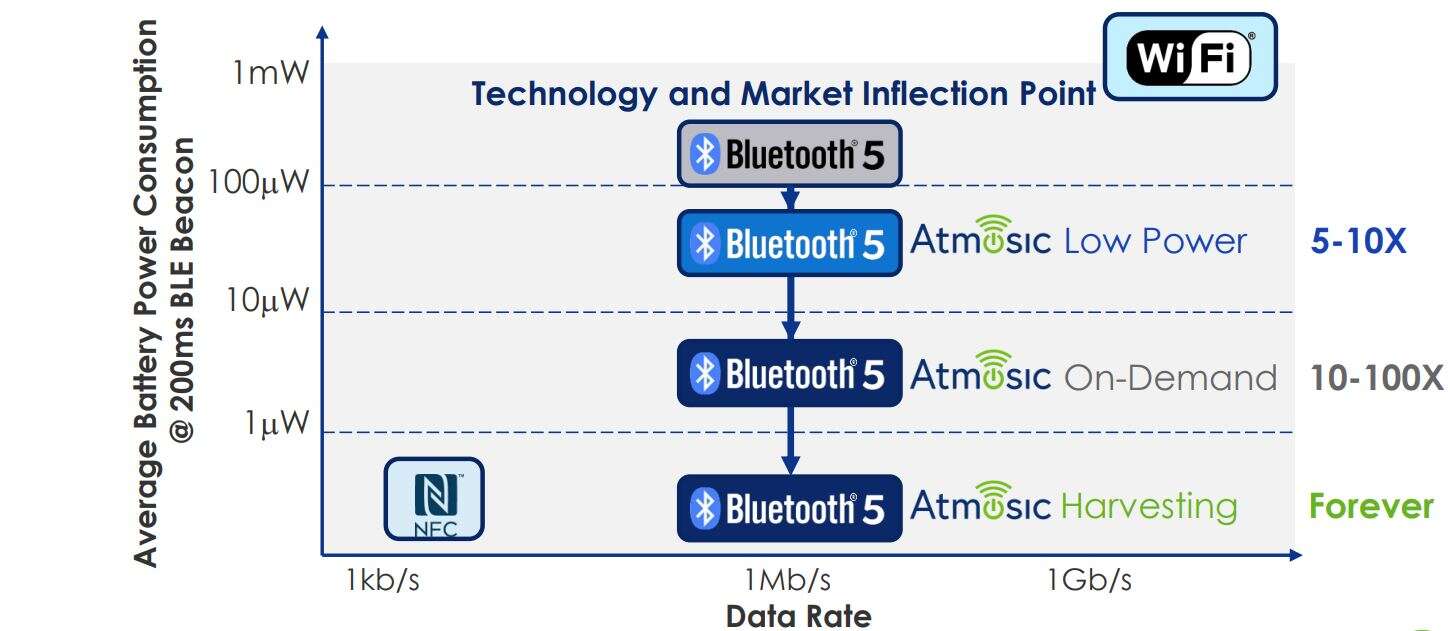

Atmosic avance sur les appareils Bluetooth 5 ne nécessitant pas de batterie

Trois technologies en fonction du type d’objets.

Quand la fibre optique du quartier traverse la route, à même l’asphalte

Une solution fonctionnelle, du moins jusqu’à ce qu’une voiture roule dessus...

![Screenshot_2019 07 08 aHR0cDovL21lZGlhLmJlc3RvZm1pY3JvLmNvbS9LL0YvODQ0NDMxL29yaWdpbmFsL3NodXR0ZXJzdG9ja18xMTg0OTc4MDU5LmpwZ[...]](https://www.tomshardware.fr/content/uploads/sites/3/2019/07/screenshot-2019-07-08-ahr0cdovl21lzglhlmjlc3rvzm1py3jvlmnvbs9ll0yvodq0ndmxl29yawdpbmfsl3nodxr0zxjzdg9ja18xmtg0otc4mdu5lmpwz.png)

Amazon veut déployer 3200 satellites pour élargir l’accès à Internet !

Internet sur l’ensemble du globe.

Smash : ce service de transfert de fichier à la française mérite le détour

Aussi bien, voire mieux que WeTransfer.

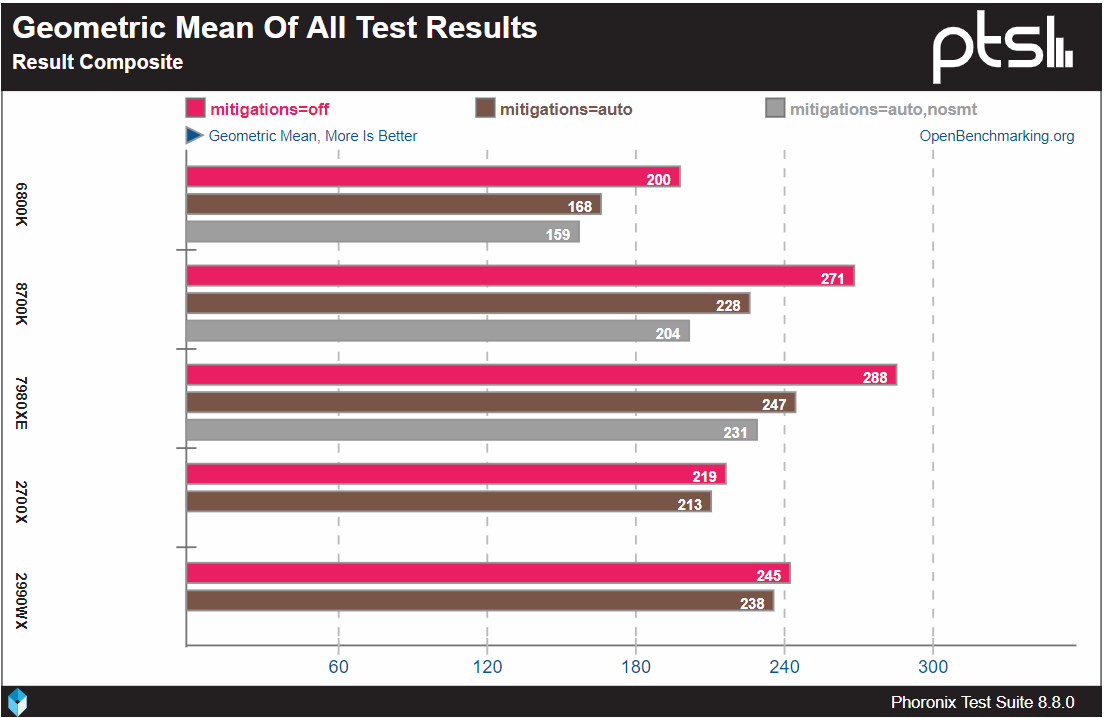

Correction des failles CPU : Intel perd 5 fois plus de performances qu’AMD !

Un avantage de performances qui fond comme un transistor au four.

Les 25 meilleures pubs vidéo de l’histoire de la high-tech

Aussi performant et innovant soit-il, un produit aura très peu de chance de rencontrer un quelconque succès commercial s’il n’est pas accompagné d’une solide campagne marketing...

Test complet de Shadow Ghost : techno bluffante, performances limitées

Pour savoir exactement comment fonctionne Shadow, c'est par ici.

Compute Express Link : Intel riposte face au rachat de Mellanox par NVIDIA !

L'art de prévoir... Ou de tendre un piège...

SPOILER, les CPU Intel vulnérables à une nouvelle attaque

Encore une vulnérabilité matérielle dans les CPU.

MWC 2019 : démo vidéo du cloud gaming de Shadow via une connexion 5G

Des Jeux AAA bientôt jouables partout sur son smartphone ?

MWC 2019 : les débuts de la 5G en France dès cet été ? Tout savoir sur ce réseau révolutionnaire

Le sans fil nous promet un bel avenir !

Vidéo : Half-Life avec des textures améliorées par intelligence artificielle

Encore un classique qui profite d’un upscaling.

Return to Castle Wolfenstein : des textures en HD via intelligence artificielle

Un upscaling assez impressionnant à voir en vidéo.

![DuFbkmPUwAAgrb5[1]](https://www.tomshardware.fr/content/uploads/sites/3/2018/12/dufbkmpuwaagrb51.jpg)

Les textures de Doom et Morrowind améliorées par intelligence artificielle

Des upscaling impressionnants à la disposition des moddeurs.

Valeroa : nouveau système anti-piratage sans impacts sur les performances ?

Promu comme impossible à pirater trop vite et beaucoup moins contraignant que Denuvo

Black Friday 2018 : suivez les promos hardware dès maintenant !

Retrouvez toutes les meilleures affaires hardware du Black Friday chez Tom's Hardware !

Steam : une faille permettait d’avoir tous les jeux gratuits !

Trop tard ! La faille est comblée, avec 20 000 dollars de récompense à la clé

Wi-Fi 60 GHz 802.11ay : les puces Qualcomm promettent jusqu’à 10 Gbit/s

Les premières puces pour ce tout nouveau standard Wi-Fi

Une autre ‘preuve’ d’un piratage matériel de serveurs par la Chine ?

Toujours aussi effrayant, et douteux.

ASRock introduit l’Ethernet 2,5 Gbit/s pour le grand public

Futur standard grâce aux nouveaux contrôleurs Realtek ?

Wi-Fi 4/5/6 : simplification du nom des standards 802.11

802.11ax devient Wi-Fi 6