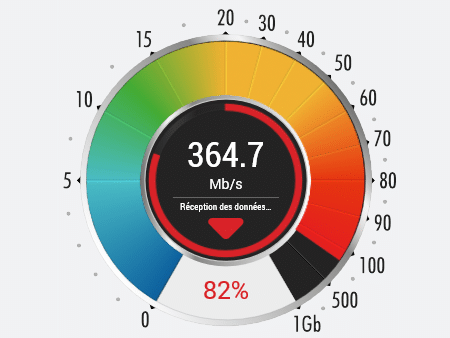

Testez le débit et le ping de votre connexion sur Tom’s Hardware

Voici notre outil complet pour vérifier les performances de votre connexion internet.

Diapo : classement des plus gros data center de la planète

Les data center sont un paradoxe. Sans eux, pas d'internet tel qu'on le connaît aujourd'hui. Pourtant ils restent éminemment mystérieux. Mis à part les managers qui les commandent, les ingénieurs qui les conçoivent et ceux…

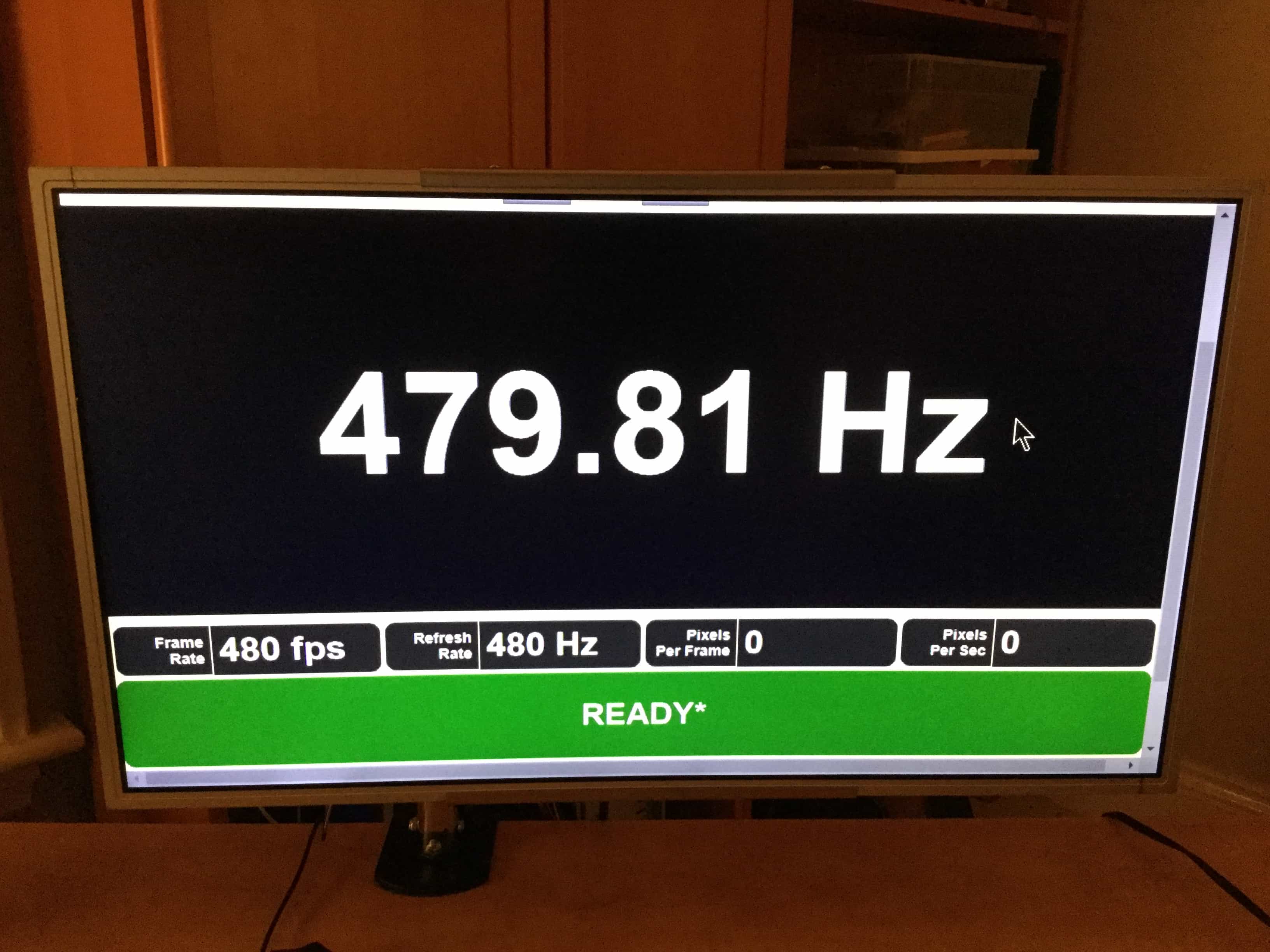

Record : première photo d’un moniteur PC 1080p à 480 Hz

Il n’y a jamais assez de pixels.

XG-C100C : première carte PCIe Ethernet 10 Gigabit d’Asus, compatible Windows et Linux

De l’Ethernet 10 Gigabit pour tous.

Test : NetGear Orbi et Devolo GigaGate, deux solutions pour un meilleur WiFi

A, b, g, n, ac… les générations de WiFi promettent toujours plus de débit et une meilleure portée. Pourtant, il est encore très courant de subir des problèmes de couverture. La dernière solution à la…

AMD Ryzen: des chaînes de fabrication aux rendements presque parfaits ?

Les bonnes nouvelles se succèdent.

Nouveaux scanners EUV en 2020 pour graver en 3 nm, le 2 nm envisageable

Vers les limites lithographiques.

Intel Wireless-AC 9560 : première carte M.2 compatible Bluetooth 5

Le Bluetooth 5 arrive.

TS-x53B : premier NAS de QNAP avec USB-C et port PCI Express 2.0

Surfer sur la vague USB-C.

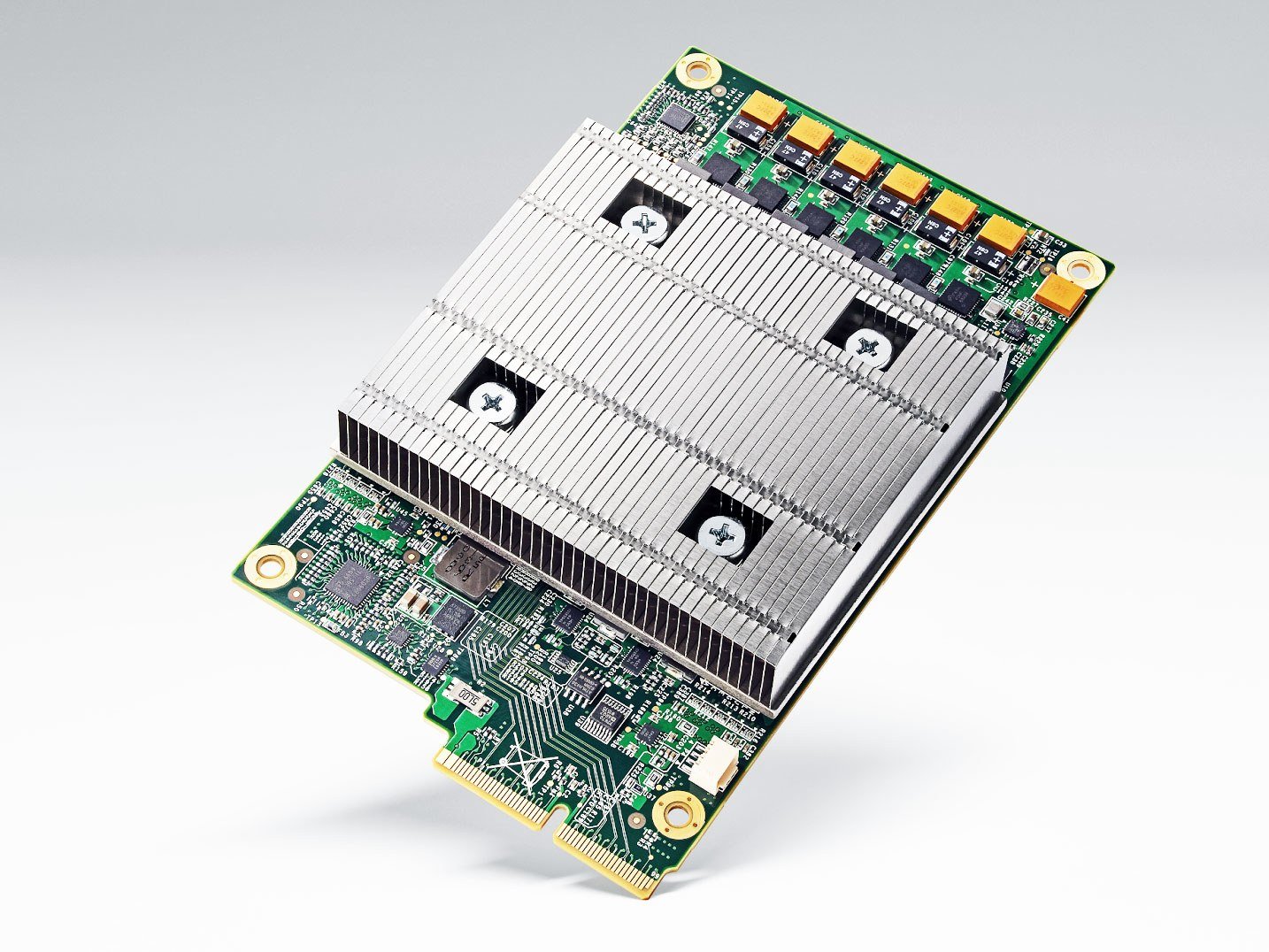

Apprentissage automatique : le TPU de Google écrase les CPU et GPU

Le cerveau de Skynet.

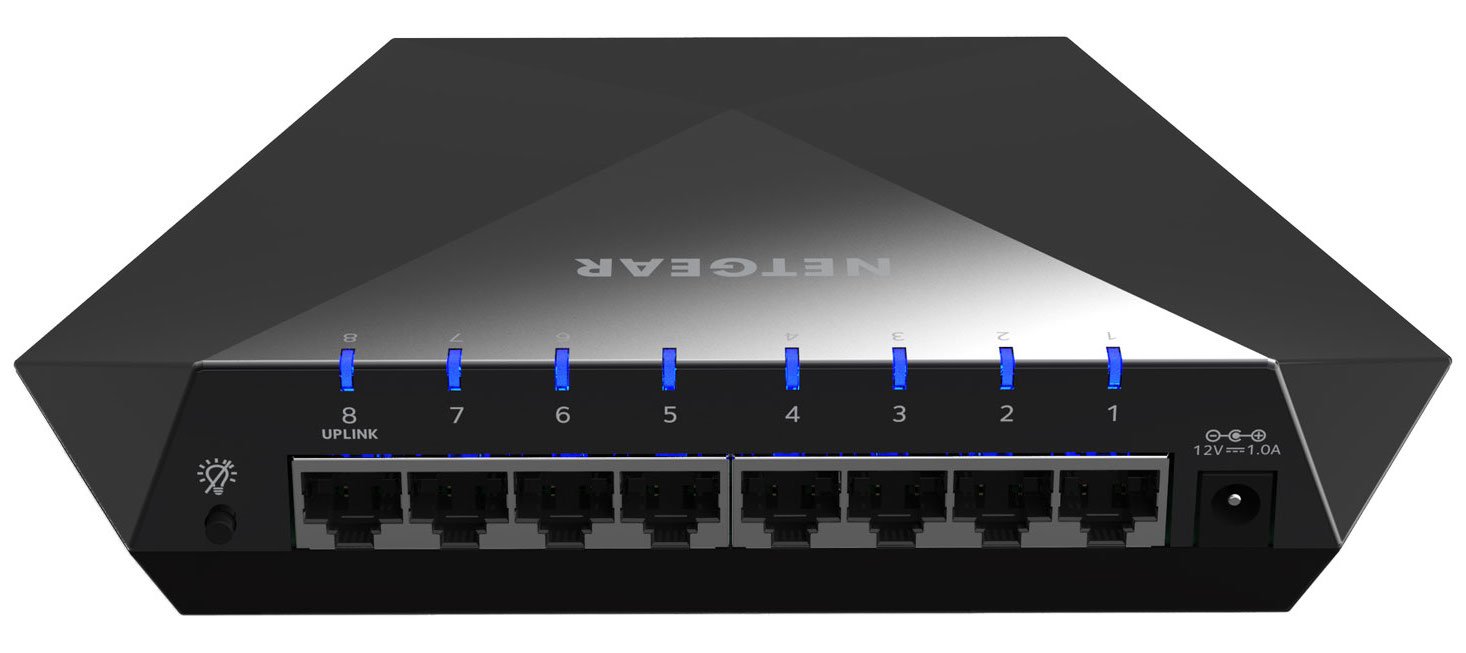

Le premier switch pour gamers de Netgear est maintenant disponible

Pour les cas à part.

Test : analyse complète des performances de la 4G Box de Bouygues

Il y a quelques semaines, Bouygues Telecom lançait enfin son offre d'accès à Internet en 4G « fixe » à 29,99 euros (location du matériel en sus), destinée en priorité aux zones rurales ne profitant…

La meilleure méthode pour définitivement détruire ses données à l’époque des SSD

Les temps changent et la sécurité informatique aussi.

Nintendo Switch : un adaptateur Ethernet pour une LAN Party à 10 consoles

Les LAN Party en 2017.

MàJ : Dioxyde de vanadium, un métal incroyable qui conduit l’électricité, mais pas la chaleur

Le futur de l’ingénierie électrique ?

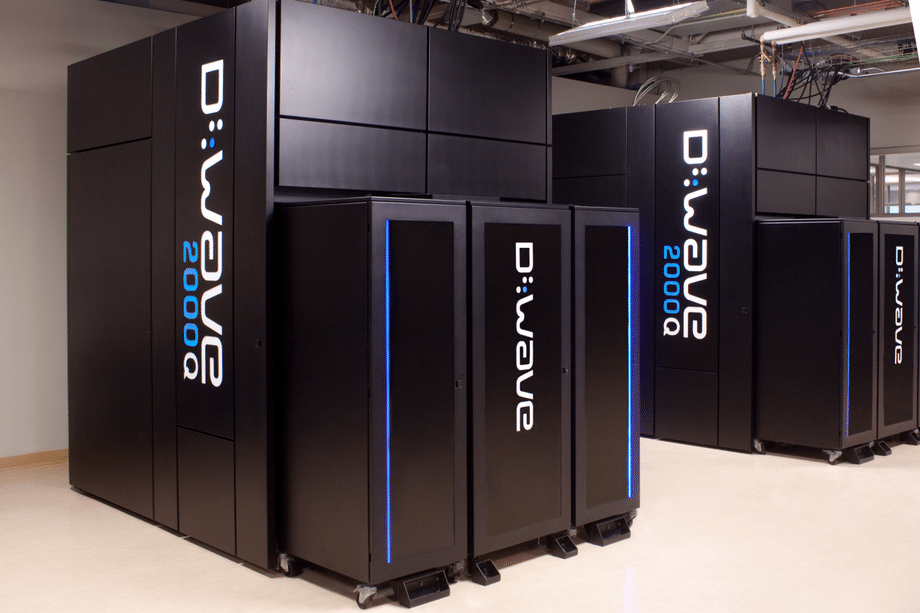

D-Wave 2000Q : l’ordinateur quantique à 15 millions de dollars

Très critiqué, mais toujours plus puissant.

Vidéo : MMOne Project, le fauteuil articulé ultime pour la réalité virtuelle

« Tu me fais tourner la tête… »

Video : Asus GameFirst IV, grouper plusieurs connexions réseau pour mieux jouer

Deux connexions valent mieux qu'une.

Asus BRT-AC828 : le premier routeur avec port SSD M.2, un vrai couteau suisse ?

Attacher un disque dur USB à un routeur n'est pas toujours élégant et les performances peuvent en souffrir. Asus y remédie en proposant une solution moderne et originale permettant de profiter de débits et capacités…

Cette montre pompe l’énergie du corps humain pour se recharger

Les montres automatiques utilisent les mouvements du poignets comme source d'énergie. La Matrix PowerWatch, elle, récupère la chaleur du poignet pour recharger sa batterie.

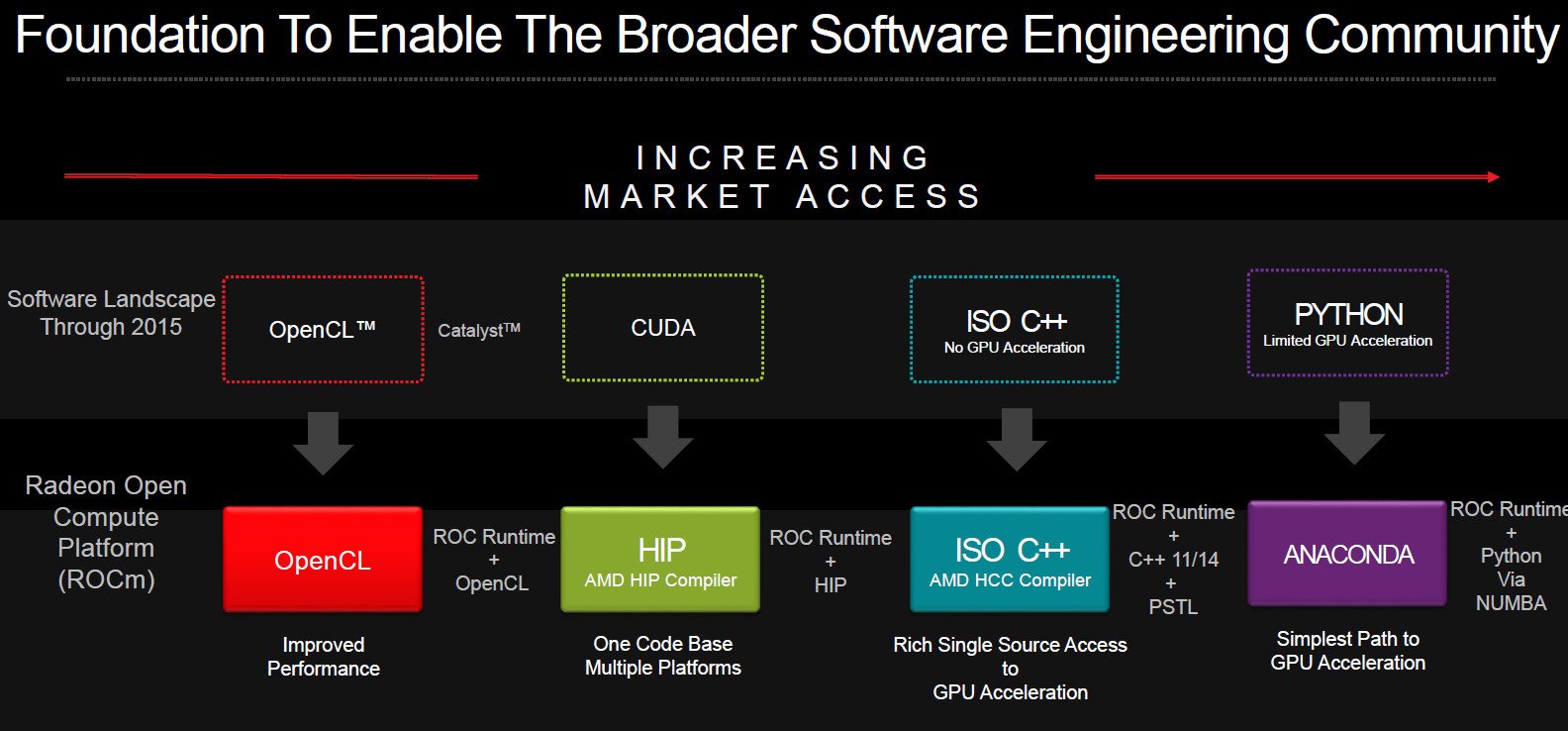

ROCm 1.3 : les Radeon peuvent officiellement accueillir du code NVIDIA CUDA

Pour se faire une place sur le marché des supercalculateurs, AMD va devoir séduire les organisations ayant déjà conçu de nombreuses applications tournant sur des GPU NVIDIA. La firme annonce donc un outil compatible CUDA.

MàJ : Comment RED SFR remplace votre fibre par du câble… sans résilier !

Chez RED SFR, on est sur le pied de guerre. Il faut dépouiller la concurrence de ses abonnés pour les récupérer sur son réseau. A tout prix. Et voilà comment ça se passe.

Routeur Nighthawk X10 : 7,2 Gbit/s et fibre optique à 10 Gbit/s

À 500 euros, il est évident que ce routeur n’est pas pour tout le monde. Si peu de personnes auront vraiment besoin de toutes ses fonctionnalités, le X10 de Netgear reste impressionnant.

Vidéo : ce routeur Linksys WRT3200ACM est open source et monte à 2,6 Gbit/s

Le nouveau routeur de Linksys se met à la mode AC3200 en proposant trois bandes de 160 MHz. Le design reste très proche des célèbres WRT, mais le prix est assez élevé.

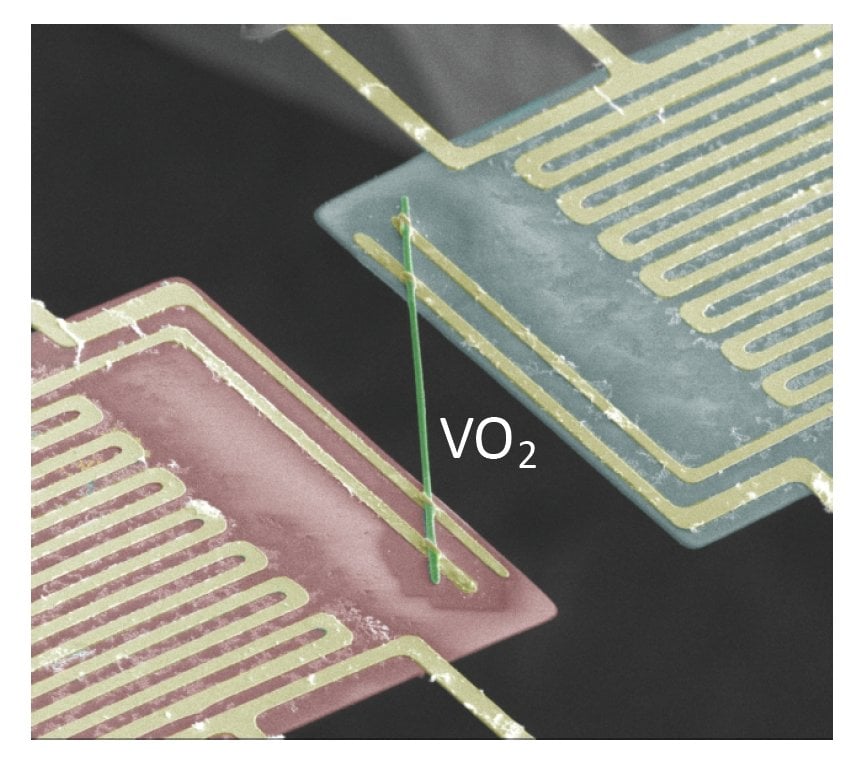

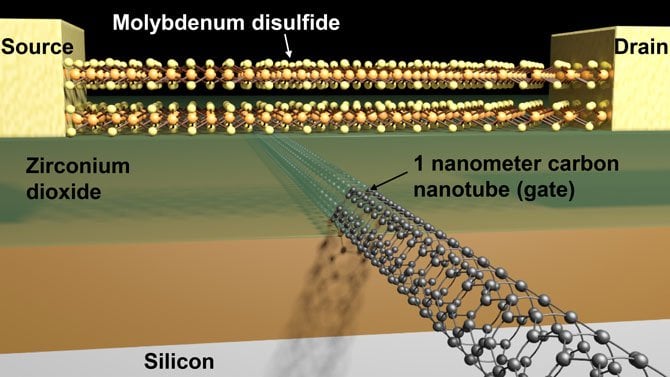

Des chercheurs gravent le plus petit transistor au monde : 1 nm

1 nm. C'est la finesse de gravure d'un transistor à laquelle sont parvenus des chercheurs américains. Toutefois, leur technique ne sauvera pas la loi de Moore.