Peu d’informations sur l’ampleur de la cyberattaque et la valeur des données dérobées à ce stade. L’entreprise taïwanaise reconnaît simplement l’attaque et invite les utilisateurs à télécharger ses logiciels depuis son propre site uniquement.

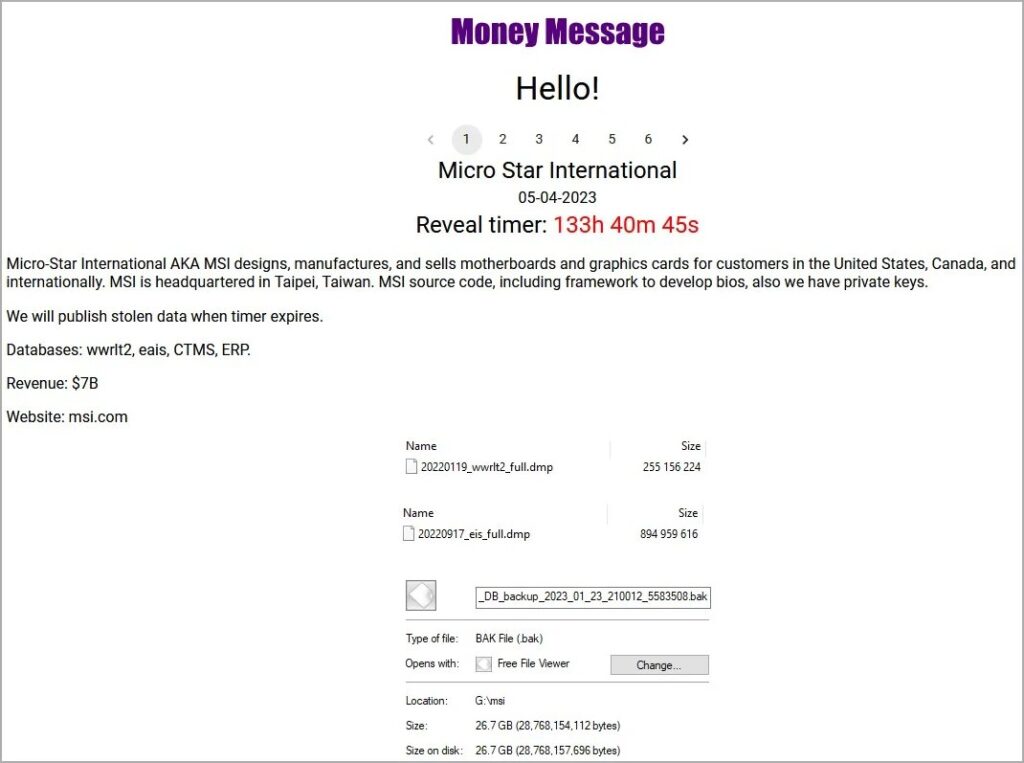

En milieu de semaine, jeudi précisément, l’information selon laquelle MSI avait été victime d’une cyberattaque a commencé à se répandre. Le hack était revendiqué sur le portail d’extorsion Money Message. Comme l’explicite assez bien le nom, les pirates menacent la Micro-Star International de publier les documents prétendument volés, à moins que l’entreprise ne satisfasse à leur demande de paiement d’une rançon. MSI a publié un communiqué hier dans lequel elle reconnaît le piratage.

Le message stipule que le ou les auteurs du larcin ont en leur possession environ 1,5 To de données CTMS (Clinical Trial Management Systems, probablement), ERP (Enterprise Resource Planning – progiciel de gestion intégré), des fichiers contenant le code source des logiciels, des clés privées et des microprogrammes BIOS. Le montant de la rançon demandé : 4 millions de dollars.

Dans son communiqué, MSI confirme avoir été victime d’une cyberattaque. Naturellement, l’entreprise reste avare en détails mais reconnaît que l’attaque a touché « une partie de ses systèmes d’information », lesquels ont depuis repris leur fonctionnement normal. MSI recommande à ses clients d’obtenir les mises à jour BIOS et firmware uniquement à partir de son site web. L’entreprise rapporte avec informé le gouvernement et les organismes de cybersécurité de cette attaque.

À lire > Black Hat ou White Hat : les plus grands pirates et cybercriminels de l’histoire

Faut-il s’inquiéter ? Pas forcément

Voici le communiqué, traduit, publié par MSI :

« MSI a récemment subi une cyberattaque sur une partie de ses systèmes d’information. Après avoir détecté des anomalies dans le réseau, le département de l’information a rapidement activé les mécanismes de défense appropriés et mis en œuvre des mesures de récupération, et a signalé l’incident aux organismes gouvernementaux chargés de l’application de la loi et aux groupes de cybersécurité. À l’heure actuelle, les systèmes affectés ont progressivement repris leur fonctionnement normal, sans impact significatif sur les activités financières.

MSI conseille vivement aux utilisateurs d’obtenir les mises à jour du firmware/BIOS uniquement sur son site web officiel et de ne pas utiliser de fichiers provenant d’autres sources que le site web officiel.

MSI s’engage à protéger la sécurité des données et la vie privée des consommateurs, des employés et des partenaires, et continuera à renforcer son architecture et sa gestion de la cybersécurité afin de maintenir la continuité des activités et la sécurité du réseau à l’avenir. »

Bien sûr, MSI n’a rien d’une exception ; des entreprises comme NVIDIA, AMD, Intel ou encore Microsoft ont chacune fait état d’extorsion de données au cours des derniers mois. Heureusement, si ces attaques informatiques visant à obtenir une rançon sont très fréquentes, peu aboutissent et s’avèrent réellement néfastes ; en tout cas, pas du côté des entreprises de la tech, contrairement à d’autres secteurs, celui de la santé notamment.

Sources : The Register, Bleeping Computer, MSI